著者:

Clyde Lopez

作成日:

23 J 2021

更新日:

23 六月 2024

コンテンツ

インターネット上で匿名性を維持することについての心配は、もはやポルノ愛好家、テロリスト、ハッカーの唯一の関心事ではありません。侵害された個人データは、個人情報を盗み、第三者の他の違法行為からあなたを傷つける詐欺師の犠牲者になる可能性があります。一部の人々は、政府の監視や外国政府の監視からさえも安全に保つことに夢中になっています(そして正当な理由があります)。同時に、インターネット上では常に100%の匿名性を提供できるものはありません。 抜け穴それはあなたを識別するために使用することができ、さまざまなソフトウェアでは常にいくつかのセキュリティ問題があります。しかし、このデジタル時代に自分自身のためにより安全な環境を作成しようとしている場合は、基本的な予防策を講じて、オンラインIDをある程度覆い隠したり偽装したりすることができます。

ステップ

パート1/4:匿名性の基本

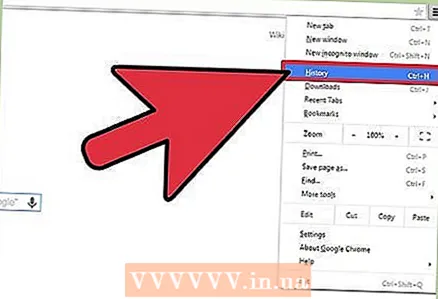

1 ウェブサイトが訪問者情報を追跡して、ターゲットを絞った広告やソーシャルメディアリンクを配信することを理解します。 多くのサイトは、広告を表示することでお金を稼いでいます。彼らの大部分は、訪問者が興味のある広告をクリックするように努めているため、個人的な興味を反映して、収集したデータ(個別に追跡したり購入したりすることもできます)に基づいてターゲット広告を表示しようとします。より興味深い広告を選択します。このデータを収集するには、トラッキングCookieのインストール、IPアドレス(ネットワーク上のコンピューターのアドレス)のトラッキング、ページへのアクセス履歴、使用したブラウザー、インストールされているオペレーティングシステム、滞在期間など、さまざまな方法があります。特定のサイト、そのサイトへの紹介元、さらにはページへのアクセス。他のサイト(すべて同じCookieを使用)。これはすべて、情報を収集するサイトにアクセスすると自動的に行われるため、気付くことさえありません。

1 ウェブサイトが訪問者情報を追跡して、ターゲットを絞った広告やソーシャルメディアリンクを配信することを理解します。 多くのサイトは、広告を表示することでお金を稼いでいます。彼らの大部分は、訪問者が興味のある広告をクリックするように努めているため、個人的な興味を反映して、収集したデータ(個別に追跡したり購入したりすることもできます)に基づいてターゲット広告を表示しようとします。より興味深い広告を選択します。このデータを収集するには、トラッキングCookieのインストール、IPアドレス(ネットワーク上のコンピューターのアドレス)のトラッキング、ページへのアクセス履歴、使用したブラウザー、インストールされているオペレーティングシステム、滞在期間など、さまざまな方法があります。特定のサイト、そのサイトへの紹介元、さらにはページへのアクセス。他のサイト(すべて同じCookieを使用)。これはすべて、情報を収集するサイトにアクセスすると自動的に行われるため、気付くことさえありません。  2 主要な検索エンジンは検索履歴を保存することに注意してください。 Google、Yandex、Mail、Bing、Yahoo!などの人気のあるインターネット検索エンジン検索クエリをIPアドレス(およびログインしている場合はアカウント)と組み合わせて保存します。より正確なターゲット広告を配信し、最も関連性の高い検索結果を作成するために、すべての情報が収集および分析されます。

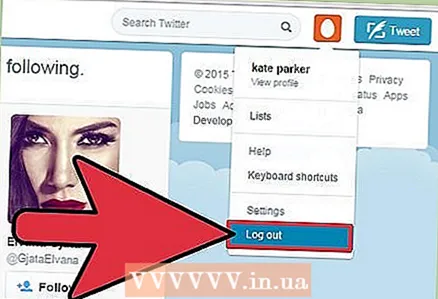

2 主要な検索エンジンは検索履歴を保存することに注意してください。 Google、Yandex、Mail、Bing、Yahoo!などの人気のあるインターネット検索エンジン検索クエリをIPアドレス(およびログインしている場合はアカウント)と組み合わせて保存します。より正確なターゲット広告を配信し、最も関連性の高い検索結果を作成するために、すべての情報が収集および分析されます。  3 ソーシャルメディアもあなたの行動を追跡していることを理解してください。 いずれかのソーシャルネットワーク(たとえば、VKontakteネットワーク、Odnoklassniki、Facebook、Twitterなど)でアカウントにログインしている場合は、このネットワークに直接関連するページへのアクセス履歴を追跡できます。 、サイトにこのネットワークのプラグインがある場合(たとえば、「いいね」、「共有」などのボタン)。

3 ソーシャルメディアもあなたの行動を追跡していることを理解してください。 いずれかのソーシャルネットワーク(たとえば、VKontakteネットワーク、Odnoklassniki、Facebook、Twitterなど)でアカウントにログインしている場合は、このネットワークに直接関連するページへのアクセス履歴を追跡できます。 、サイトにこのネットワークのプラグインがある場合(たとえば、「いいね」、「共有」などのボタン)。  4 ほとんどの場合、ISPがトラフィックを分析して、ネットワーク上で何をしているかを把握していることに注意してください。 ほとんどの場合、これはプロバイダーがネットワークがトレントファイルまたは著作権で保護された資料をダウンロードするために使用されているかどうかをチェックする方法です。

4 ほとんどの場合、ISPがトラフィックを分析して、ネットワーク上で何をしているかを把握していることに注意してください。 ほとんどの場合、これはプロバイダーがネットワークがトレントファイルまたは著作権で保護された資料をダウンロードするために使用されているかどうかをチェックする方法です。  5 Web上で完全な匿名性を実現することは不可能であることを理解してください。 どんなに注意深く隠しても、それは常に残ります いくつか あなたを追跡し、あなたを特定するために使用される可能性のある情報。匿名性ツールを使用する目的は、第三者が利用できる個人情報の量を減らすことですが、インターネットの性質上、完全な匿名性を実現することはできません。

5 Web上で完全な匿名性を実現することは不可能であることを理解してください。 どんなに注意深く隠しても、それは常に残ります いくつか あなたを追跡し、あなたを特定するために使用される可能性のある情報。匿名性ツールを使用する目的は、第三者が利用できる個人情報の量を減らすことですが、インターネットの性質上、完全な匿名性を実現することはできません。  6 必要なバランスを理解します。 インターネットを閲覧するときは、利便性と匿名性のどちらかを選択する必要があります。匿名性をオンラインに保つことは容易ではなく、多大な努力と慎重な行動が必要です。 Webサイトにアクセスすると、インターネット接続が著しく遅くなり、オンラインになる前に追加の手順を実行する必要があります。あなたの匿名性があなたにとって重要であるならば、特定の犠牲を払う準備をしてください。

6 必要なバランスを理解します。 インターネットを閲覧するときは、利便性と匿名性のどちらかを選択する必要があります。匿名性をオンラインに保つことは容易ではなく、多大な努力と慎重な行動が必要です。 Webサイトにアクセスすると、インターネット接続が著しく遅くなり、オンラインになる前に追加の手順を実行する必要があります。あなたの匿名性があなたにとって重要であるならば、特定の犠牲を払う準備をしてください。 - 記事の次のセクションでは、個人情報がIPアドレスに関連付けられないようにする方法を説明しますが、匿名のままでいることを保証するものではありません。匿名性をさらに高めるには、記事の最後の2つのセクションも読む必要があります。

パート2/4:個人情報の保護

1 さまざまなサイトに登録するには、使い捨ての電子メールアドレスを使用するか、匿名性を提供する郵便サービスを使用してください。 メールアカウントに個人情報が含まれていないことを確認してください。たとえば、ProtonMail、Tutanotaなどの電子メールサービスは、完全に信頼性が高く安全であると主張しています。

1 さまざまなサイトに登録するには、使い捨ての電子メールアドレスを使用するか、匿名性を提供する郵便サービスを使用してください。 メールアカウントに個人情報が含まれていないことを確認してください。たとえば、ProtonMail、Tutanotaなどの電子メールサービスは、完全に信頼性が高く安全であると主張しています。 - 使い捨ての電子メールアドレスの作成については、こちらをお読みください。

2 匿名の検索エンジンを使用します。 Google、Yandex、Mail、Bing、Yahoo!などの主要な検索エンジンのほとんどは、検索クエリの履歴を追跡し、それらをIPアドレスにバインドします。 DuckDuckGoやStartPageなどの代替検索エンジンを使用します。

2 匿名の検索エンジンを使用します。 Google、Yandex、Mail、Bing、Yahoo!などの主要な検索エンジンのほとんどは、検索クエリの履歴を追跡し、それらをIPアドレスにバインドします。 DuckDuckGoやStartPageなどの代替検索エンジンを使用します。  3 パスワードマネージャーを使用して、保存したパスワードを保護します。 インターネットを1週間以上積極的に使用している場合は、さまざまなパスワードを作成して覚えておく必要があります。どこでも同じパスワードや小さなバリエーションを使用して生活を楽にしたくなるかもしれませんが、これはセキュリティに深刻なリスクをもたらします。メールボックスとアカウントのパスワードデータを保存しているWebサイトの1つがハッカーによって攻撃された場合、他のサイトのすべてのアカウントが危険にさらされます。パスワードマネージャーを使用すると、アクセスするすべてのサイトのパスワードを安全に管理できるだけでなく、強力でランダムなパスワードを作成することもできます。

3 パスワードマネージャーを使用して、保存したパスワードを保護します。 インターネットを1週間以上積極的に使用している場合は、さまざまなパスワードを作成して覚えておく必要があります。どこでも同じパスワードや小さなバリエーションを使用して生活を楽にしたくなるかもしれませんが、これはセキュリティに深刻なリスクをもたらします。メールボックスとアカウントのパスワードデータを保存しているWebサイトの1つがハッカーによって攻撃された場合、他のサイトのすべてのアカウントが危険にさらされます。パスワードマネージャーを使用すると、アクセスするすべてのサイトのパスワードを安全に管理できるだけでなく、強力でランダムなパスワードを作成することもできます。 - パスワードマネージャーのインストールの詳細については、オンラインで見つけることができます。

- パスワードマネージャーを使用すると、覚えやすいパスワードを作成することを心配する必要はありません。代わりに、現在のテクノロジーでは解読することがほぼ不可能な強力なパスワードを作成できます。たとえば、パスワード「Kz2Jh @ ds3a $ gs * F%7」は、パスワード「NicknameMyDogs1983」よりもはるかに強力です。

パート3/4:オンラインの匿名性を確保するための基本的な対策

1 基本的な用語を学びます。 オンラインで匿名性を維持することになると、技術用語に混乱しがちです。情報の研究に飛び込む前に、いくつかの最も一般的な用語の基本的な意味を理解する必要があります。

1 基本的な用語を学びます。 オンラインで匿名性を維持することになると、技術用語に混乱しがちです。情報の研究に飛び込む前に、いくつかの最も一般的な用語の基本的な意味を理解する必要があります。 - トラフィック (ネットワーク用語として)は、あるコンピューターから別のコンピューターへのデータの流れです。

- サーバ ファイルをホストし、接続を作成するリモートコンピューターです。すべてのWebサイトは、Webブラウザを介してアクセスするサーバーに保存されます。

- 暗号化 ランダムに生成されたコードを使用して、ネットワーク経由で送信されるデータを保護する方法です。暗号化されたデータは、あなたとサーバーだけが知っている固有のコードでエンコードされます。これにより、データが傍受されたときに復号化できなくなります。

- プロキシサーバー ネットワークトラフィックを収集してリダイレクトするように構成されたサーバーです。基本的に、それはユーザーがそれに接続することを可能にし、その後サーバー自体が要求をサイトにリダイレクトします。ウェブサイトからデータを受信すると、サーバーはそれをあなたにリダイレクトします。これは、さまざまなサイトにアクセスするときにIPアドレスをマスクするのに役立ちます。

- VPN は仮想プライベートネットワークプロトコルです。それはあなたがあなたとサーバーの間の暗号化された接続を保護することを可能にします。 VPNは従来、企業ネットワークでリモートワーカーが企業の情報リソースに安全に接続できるようにするために使用されています。 VPNは、サーバーに直接接続できるインターネット上の一種の「トンネル」と考えることができます。

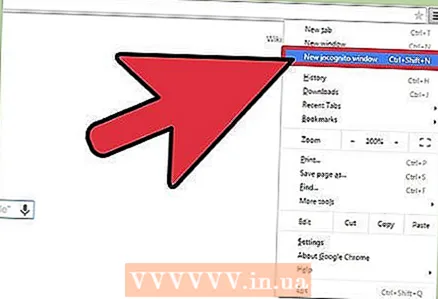

2 ネットワークプロキシサーバーを使用します。 そこには何千ものネットワークプロキシがあり、それらは毎日変更されます。これらは、独自のプロキシサーバーを介してトラフィックをルーティングするWebサイトです。それらは彼らのウェブサイトを直接通過するトラフィックにのみ影響します。ブラウザで新しいタブを開いてWebサーフィンを開始すると、匿名性が失われます。

2 ネットワークプロキシサーバーを使用します。 そこには何千ものネットワークプロキシがあり、それらは毎日変更されます。これらは、独自のプロキシサーバーを介してトラフィックをルーティングするWebサイトです。それらは彼らのウェブサイトを直接通過するトラフィックにのみ影響します。ブラウザで新しいタブを開いてWebサーフィンを開始すると、匿名性が失われます。 - ネットワークプロキシサーバーを使用する場合は、パスワードを要求するサイト(ソーシャルネットワーク、銀行など)にアクセスしないでください。プロキシサーバーは信頼できず、アカウントや銀行情報を盗む可能性があります。

- ほとんどの場合、ネットワークプロキシは、ビデオなどの特定のコンテンツを表示できません。

3 実際のプロキシサーバーに接続します。 プロキシサーバーは、インターネットトラフィックを中継するサーバーです。プロキシ経由で接続するときに、WebサイトからプライベートIPアドレスをマスクするのに役立ちます。ただし、プロキシサーバーを信頼し、トラフィックに対して悪意のあるアクションが実行されないことを期待する必要があります。

3 実際のプロキシサーバーに接続します。 プロキシサーバーは、インターネットトラフィックを中継するサーバーです。プロキシ経由で接続するときに、WebサイトからプライベートIPアドレスをマスクするのに役立ちます。ただし、プロキシサーバーを信頼し、トラフィックに対して悪意のあるアクションが実行されないことを期待する必要があります。 - インターネットでは、無料と有料の両方のさまざまなプロキシサーバーに関する情報を見つけることができます。無料のサーバーは通常、広告を通じて収益を生み出します。

- 接続するプロキシサーバーが見つかったら、それに応じてブラウザを設定して接続を確立する必要があります。これは特定のブラウザのトラフィックにのみ影響します(たとえば、メッセンジャーも設定されていない場合、プロキシを介して情報を送信しません)。

- ネットワークプロキシサーバーと同様に、パスワードや重要な情報の入力は避けてください。プロキシへのアクセスを提供した組織がデータを第三者に開示しないことを完全に信頼することはできません。

- 「オープン」プロキシに接続しないでください。このようなプロキシサーバーはサードパーティに公開されており、通常、サイバー犯罪者が違法行為を実行するために使用します。

4 VPNを使用またはサブスクライブします。 VPNは、アウトバウンドトラフィックとインバウンドトラフィックを暗号化し、セキュリティを強化します。また、トラフィックはVPNサーバーからのトラフィックとして表示されます。これは、プロキシサーバーを使用する場合と同様です。ほとんどの場合、VPNは有料で提供されます。同時に、多くの場合、トラフィックは依然として法的要件に従って監視されています。

4 VPNを使用またはサブスクライブします。 VPNは、アウトバウンドトラフィックとインバウンドトラフィックを暗号化し、セキュリティを強化します。また、トラフィックはVPNサーバーからのトラフィックとして表示されます。これは、プロキシサーバーを使用する場合と同様です。ほとんどの場合、VPNは有料で提供されます。同時に、多くの場合、トラフィックは依然として法的要件に従って監視されています。 - 情報を追跡しないと主張するVPNサービス会社を信用しないでください。管轄当局からの情報要求から1人の顧客を保護するために、その存在そのものを危険にさらす企業はありません。

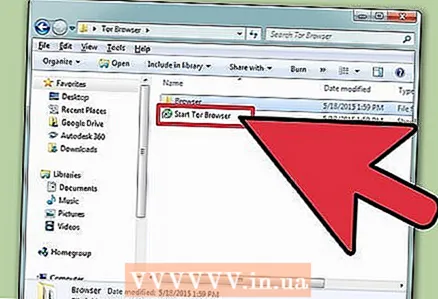

5 Torブラウザを使用します。 Torは、多数のプロキシとして機能するネットワークであり、特定のサイトまたはユーザーに到達する前にトラフィックを何度もプッシュします。 Torブラウザーを通過するトラフィックのみが匿名になりますが、このブラウザーのページは、従来のブラウザーを使用する場合よりも大幅に遅く開きます。

5 Torブラウザを使用します。 Torは、多数のプロキシとして機能するネットワークであり、特定のサイトまたはユーザーに到達する前にトラフィックを何度もプッシュします。 Torブラウザーを通過するトラフィックのみが匿名になりますが、このブラウザーのページは、従来のブラウザーを使用する場合よりも大幅に遅く開きます。 - Torブラウザの使用方法について詳しくは、こちらをご覧ください。

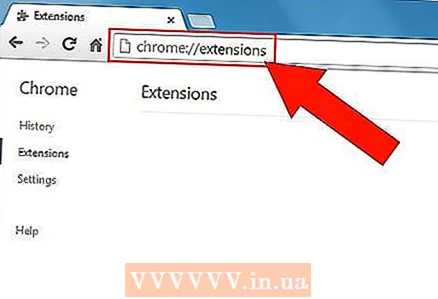

6 プライバシーを保護するブラウザアドオンまたは拡張機能をインストールします。 ブラウザがサードパーティのアドオンと拡張機能をサポートしている場合は、便利なアドオンをインストールするオプションがあります。これらのブラウザには、Google Chrome、Mozilla Firefox、Safari、Microsoft Edge、およびOperaが含まれます。

6 プライバシーを保護するブラウザアドオンまたは拡張機能をインストールします。 ブラウザがサードパーティのアドオンと拡張機能をサポートしている場合は、便利なアドオンをインストールするオプションがあります。これらのブラウザには、Google Chrome、Mozilla Firefox、Safari、Microsoft Edge、およびOperaが含まれます。 - HTTPS Everywhere (にとって クロム, Firefox, オペラ)それをサポートするサイトで暗号化されたHTTPSプロトコルを使用することに自動的に頼ります。

- プライバシーアナグマ, Ghostery, 切断する トラッキングCookieをブロックします。プライバシーバジャーは、定期的に更新される追跡Cookieのデータベースに依存する他の2つとは異なり、どのCookieがユーザーを追跡するかを決定します。 上記の3つのアドオンはすべて、 主要なブラウザ:Google Chrome、Mozilla Firefox、Opera。

- プライバシーアナグマ Google Chrome、Mozilla Firefox、Operaで使用できます。

- Ghostery Mozilla Firefox、Google Chrome、Internet Explorer、Microsoft Edge、Opera、Safari、Firefox forAndroidで使用できます。

- 切断する Google Chrome、Mozilla Firefox、Opera、Safariで使用されます。

- NoScript -専用のアドオン Firefoxこれにより、WebサイトでJavaScriptをブロックできます。確認済みのサイトは、JavaScriptが正しく機能する必要がある場合、手動でホワイトリストに登録できます。特定のサイトでJavaScriptを一時的に有効にすることもできます。これに関する詳細はネットで見つけることができます。

パート4/4:高度な対策

1 このセクションの各項目の推奨事項に厳密に従ってください。 本当に匿名性が必要な場合は、オンラインにする前に注意しなければならないことがいくつかあります。大変な作業のように思われるかもしれませんが、推奨されるすべての手順に従うことが、Web上で少なくともある程度の匿名性を提供することが保証されている唯一の方法です。

1 このセクションの各項目の推奨事項に厳密に従ってください。 本当に匿名性が必要な場合は、オンラインにする前に注意しなければならないことがいくつかあります。大変な作業のように思われるかもしれませんが、推奨されるすべての手順に従うことが、Web上で少なくともある程度の匿名性を提供することが保証されている唯一の方法です。 - この方法は、個人の海外VPSで個人のVPNを構成するのに役立ちます。これは、VPNサービスにサインアップするよりもはるかに安全です。これは、サードパーティがデータのセキュリティを常に信頼できるとは限らないためです。

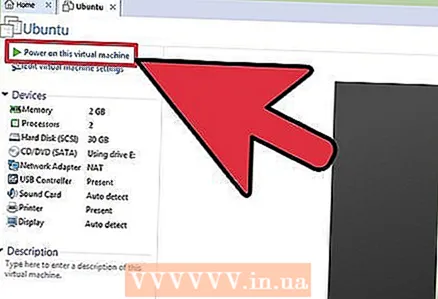

2 自宅のコンピューターの仮想マシンにLinuxをインストールします。 インターネットに接続するコンピューター上で多くのサービスが開始され、それぞれがネットワーク上の匿名性を損なう可能性があり、あなたはそれについてさえ知らないでしょう。 Windows OSは、Mac OS Xと同様に特に安全ではありませんが、程度は低くなります。匿名性への最初のステップは、仮想マシンにLinuxをインストールすることです。これは、コンピューター内の本格的なコンピューターに類似しています。

2 自宅のコンピューターの仮想マシンにLinuxをインストールします。 インターネットに接続するコンピューター上で多くのサービスが開始され、それぞれがネットワーク上の匿名性を損なう可能性があり、あなたはそれについてさえ知らないでしょう。 Windows OSは、Mac OS Xと同様に特に安全ではありませんが、程度は低くなります。匿名性への最初のステップは、仮想マシンにLinuxをインストールすることです。これは、コンピューター内の本格的なコンピューターに類似しています。 - 仮想コンピューターには、物理コンピューターのデータへのアクセスを妨げる「バリア」があります。これは、匿名でオンラインにしたときに実際のコンピューターに関する情報を残さないために重要です。

- ここでは、仮想マシンにLinuxをインストールする方法について説明しています。無料ですが、約1時間かかります。

- TailsOSは、プライバシーに重点を置いた最も人気のあるLinuxディストリビューションの1つです。スペースをほとんどとらず、完全に暗号化されています。

3 別の国でVPS(仮想専用サーバー)ホストを見つけます。 月に数ドルかかりますが、匿名でインターネットを閲覧することができます。 VPSからのトラフィックが実際のIPアドレスに到達しないように、別の国でVPSにサブスクライブすることが重要です。

3 別の国でVPS(仮想専用サーバー)ホストを見つけます。 月に数ドルかかりますが、匿名でインターネットを閲覧することができます。 VPSからのトラフィックが実際のIPアドレスに到達しないように、別の国でVPSにサブスクライブすることが重要です。 - VPSを使用して個人用VPNソフトウェアをインストールします。これにより、個人のVPNを介してネットワークに接続できるようになり、IPアドレスがマスクされます。

- たとえば、DarkCoinを使用するなど、身元を明かさない方法を使用してサービスの料金を支払うことができるVPSを選択します。

- VPSにサブスクライブするとすぐに、このサーバーにオペレーティングシステムをインストールする必要があります。パーソナルVPNを簡単にセットアップするには、Ubuntu、Fedora、CentOS、またはDebianのいずれかのLinuxディストリビューションをインストールします。

- VPNに関連する違法行為の疑いがある場合、VPSプロバイダーは裁判所命令によりVPN情報の開示を強制される場合があることに注意してください。これに影響を与えることはできません。

4 VPSにパーソナルVPN(仮想プライベートネットワーク)を設定します。 インターネットにアクセスするには、コンピューターをVPNに接続する必要があります。外部からは、自宅からではなく、VPSが配置されている場所からネットワークにアクセスしているように見えます。さらに、VPSからのすべての送受信データが暗号化されます。この手順は、仮想マシンをインストールするよりも少し複雑です。ただし、これが最も重要なステップであるため、匿名性が重要な場合は、必ずそれに従ってください。これは、最も信頼できる無料VPNの1つであるUbuntu上のOpenVPN用に特別に設計されています。

4 VPSにパーソナルVPN(仮想プライベートネットワーク)を設定します。 インターネットにアクセスするには、コンピューターをVPNに接続する必要があります。外部からは、自宅からではなく、VPSが配置されている場所からネットワークにアクセスしているように見えます。さらに、VPSからのすべての送受信データが暗号化されます。この手順は、仮想マシンをインストールするよりも少し複雑です。ただし、これが最も重要なステップであるため、匿名性が重要な場合は、必ずそれに従ってください。これは、最も信頼できる無料VPNの1つであるUbuntu上のOpenVPN用に特別に設計されています。 - VPSのオペレーティングシステムにログインします。このプロセスは、選択したVPSによって異なります。

- OpenVPN Webサイトにアクセスし、適切なソフトウェアパッケージをダウンロードします。そこには多くのオプションがあるので、VPSにインストールされているオペレーティングシステムに完全に一致するものを選択してください。ダウンロード可能なすべてのパッケージは、次のリンクにあります。 openvpn.net/index.php/access-server/download-openvpn-as-sw.html.

- VPSでターミナルを起動し、次のように入力します dpkg -i openvpnasdebpack.debダウンロードしたOpenVPNソフトウェアをインストールします。ただし、UbuntuまたはDebianを使用していない場合、コマンドは異なります。

- 入力 passwd openvpn パスワードの作成を求められたら、新しいパスワードを設定します。これは、OpenVPNの管理者パスワードになります。

- VPSでWebブラウザーを開き、ターミナルに表示されるアドレスを入力します。これにより、OpenVPNコントロールパネルを開くことができます。そこにユーザー名を入力してください openvpn および以前に作成したパスワード。最初のログインが完了すると、VPNを使用できるようになります。

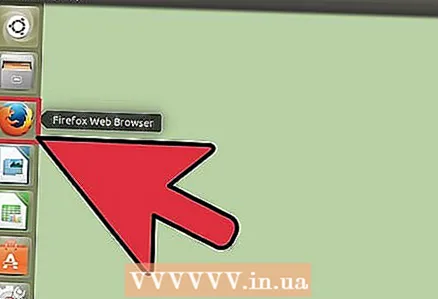

5 仮想マシンでWebブラウザを開きます。 プログラムとの通信を確立するために必要な構成ファイルをダウンロードするには、OpenVPNConnectクライアントにアクセスする必要があります。

5 仮想マシンでWebブラウザを開きます。 プログラムとの通信を確立するために必要な構成ファイルをダウンロードするには、OpenVPNConnectクライアントにアクセスする必要があります。 - VPSコントロールパネルへのアクセスに使用したものと同じアドレスを入力しますが、アドレスコンポーネントは入力しません /管理者.

- ユーザー名「openvpn」と以前に作成したパスワードを使用して、OpenVPN管理者アカウントにログインします。

- ファイルを仮想マシンにダウンロードします client.opvn また client.conf.

6 OpenVPNクライアントを仮想マシンにダウンロードしてインストールします。 VPNをVPSで構成したら、仮想マシンと直接通信するように仮想マシンを構成する必要があります。以下の手順はUbuntuとDebianを対象としているため、別のOSを使用している場合は、適切なコマンドを変更する必要があります。

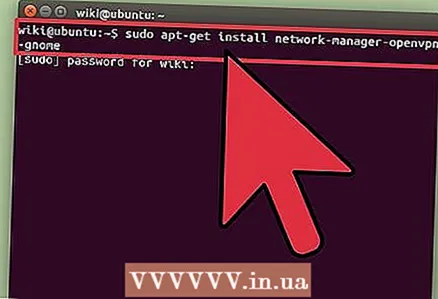

6 OpenVPNクライアントを仮想マシンにダウンロードしてインストールします。 VPNをVPSで構成したら、仮想マシンと直接通信するように仮想マシンを構成する必要があります。以下の手順はUbuntuとDebianを対象としているため、別のOSを使用している場合は、適切なコマンドを変更する必要があります。 - ターミナルを起動し、次の手順を実行します。 sudo apt-get install network-manager-openvpn-gnome

- パッケージがダウンロードされ、インストールされるまで待ちます。

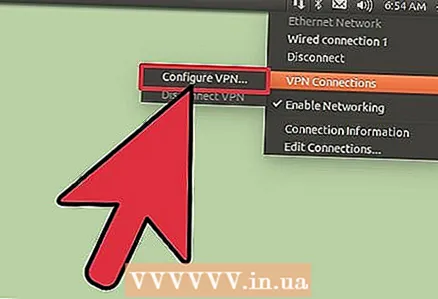

- Network Managerを開き、[VPN]タブをクリックします。

- [インポート]ボタンをクリックして、前にダウンロードした構成ファイルを選択します。

- 設定を確認してください。 [証明書]フィールドと[キー]フィールドは自動的に入力され、VPNアドレスは[ゲートウェイ]フィールドを反映している必要があります。

- [IPV4設定]タブをクリックし、[方法]ドロップダウンメニューから[自動(VPN)アドレスのみ]を選択します。これにより、すべてのインターネットトラフィックがVPN経由でリダイレクトされることが保証されます。

7 Torブラウザバンドルを仮想マシンにダウンロードします。 この段階で、VPSとVPNをすでに構成して起動している場合は、ネットワークを完全に匿名で使用できます。 VPNは、仮想マシンからのすべての発信トラフィックと着信トラフィックを暗号化します。しかし、匿名性に向けてさらに一歩踏み出したい場合は、Torブラウザーが追加の保護を提供しますが、インターネットページへのアクセス速度が犠牲になります。

7 Torブラウザバンドルを仮想マシンにダウンロードします。 この段階で、VPSとVPNをすでに構成して起動している場合は、ネットワークを完全に匿名で使用できます。 VPNは、仮想マシンからのすべての発信トラフィックと着信トラフィックを暗号化します。しかし、匿名性に向けてさらに一歩踏み出したい場合は、Torブラウザーが追加の保護を提供しますが、インターネットページへのアクセス速度が犠牲になります。 - Torブラウザは公式ウェブサイトからダウンロードできます。 torproject.org.

- VPN上でTorを実行すると、Torを使用しているという事実がISPから隠されます(暗号化されたVPNトラフィックのみが表示されます)。

- Torインストーラーを実行します。デフォルト設定は、ほとんどのユーザーに包括的な保護を提供します。

- Torの使用の詳細については、ここをクリックしてください。

8 VPSプロバイダーを定期的に変更してください。 セキュリティが非常に心配な場合は、少なくとも月に1回はVPSプロバイダーを変更することをお勧めします。つまり、OpenVPNを毎回再構成する必要がありますが、繰り返し繰り返すたびに、必要な操作をどんどん速く実行する方法を学びます。接続する前に、必ず新しいVPSを完全に再構成してください。

8 VPSプロバイダーを定期的に変更してください。 セキュリティが非常に心配な場合は、少なくとも月に1回はVPSプロバイダーを変更することをお勧めします。つまり、OpenVPNを毎回再構成する必要がありますが、繰り返し繰り返すたびに、必要な操作をどんどん速く実行する方法を学びます。接続する前に、必ず新しいVPSを完全に再構成してください。  9 インターネットを賢く使う。 すべてが設定されたので、あなたの匿名性はあなたのインターネットの習慣に依存しています。

9 インターネットを賢く使う。 すべてが設定されたので、あなたの匿名性はあなたのインターネットの習慣に依存しています。 - DuckDuckGoやStartPageなどの代替検索エンジンを使用します。

- JavaScriptを使用するサイトは避けてください。 JavaScriptを使用して、IPアドレスを明らかにし、トラフィックの匿名化を解除できます。

- Tor経由でダウンロードしたファイルを開くときは、インターネットから切断してください。

- Tor経由でトレントファイルをダウンロードしないでください。

- HTTPSを使用していないサイトは避けてください(アドレスバーを見て、サイトがHTTPまたはHTTPSを使用しているかどうかを確認してください)。

- ブラウザプラグインのインストールは避けてください。