著者:

Gregory Harris

作成日:

11 4月 2021

更新日:

1 J 2024

コンテンツ

データベースをハッカーから保護するには、ハッカーのように考える必要があります。もしあなたがハッカーだったら、どんな情報を探しますか?どうやってそれを手に入れますか?データベースにはさまざまな種類があり、それらをハッキングする方法はたくさんあります。多くの場合、ハッカーはルートパスワードを解読したり、エクスプロイトを使用したりしようとします。 SQLステートメントと基本的なデータベースの概念に精通している場合は、そのうちの1つを解読してみてください。

ステップ

方法1/3:SQLインジェクション

1 データベースに脆弱性があるかどうかを調べます。 この方法では、データベース演算子を理解する必要があります。ブラウザを起動し、データベースのログインページインターフェイスを開きます。次に、ユーザー名フィールドに「(一重引用符)」と入力します。 [サインイン]をクリックします。 「SQL例外:引用符で囲まれた文字列が正しく完了していません」または「無効な文字」というエラーが表示された場合、データベースはSQLインジェクションに対して脆弱です。

1 データベースに脆弱性があるかどうかを調べます。 この方法では、データベース演算子を理解する必要があります。ブラウザを起動し、データベースのログインページインターフェイスを開きます。次に、ユーザー名フィールドに「(一重引用符)」と入力します。 [サインイン]をクリックします。 「SQL例外:引用符で囲まれた文字列が正しく完了していません」または「無効な文字」というエラーが表示された場合、データベースはSQLインジェクションに対して脆弱です。  2 列の数を見つけます。 データベースのログインページ(または「id =」または「catid =」で終わるその他のアドレス)に戻り、アドレスバーをクリックします。アドレスの後のスペースを押して、1で順序を入力してから、を押します。 ↵入力..。数を2に増やして、を押します ↵入力..。エラーが表示されるまで、順序を増やし続けます。スペルミスの数の前に入力した数が、実際の列数になります。

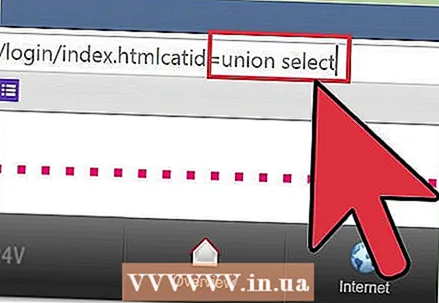

2 列の数を見つけます。 データベースのログインページ(または「id =」または「catid =」で終わるその他のアドレス)に戻り、アドレスバーをクリックします。アドレスの後のスペースを押して、1で順序を入力してから、を押します。 ↵入力..。数を2に増やして、を押します ↵入力..。エラーが表示されるまで、順序を増やし続けます。スペルミスの数の前に入力した数が、実際の列数になります。  3 どの投稿が検索クエリを受け入れているかを調べます。 アドレスバーを見つけて、アドレスの末尾をcatid = 1またはid = 1からcatid = -1またはid = -1に変更します。スペースを押して、union select 1,2,3,4,5,6と入力します(6列の場合)。カウントは、各桁をコンマで区切って、列の総数までにする必要があります。クリック ↵入力 クエリを受け入れているすべての列の番号が表示されます。

3 どの投稿が検索クエリを受け入れているかを調べます。 アドレスバーを見つけて、アドレスの末尾をcatid = 1またはid = 1からcatid = -1またはid = -1に変更します。スペースを押して、union select 1,2,3,4,5,6と入力します(6列の場合)。カウントは、各桁をコンマで区切って、列の総数までにする必要があります。クリック ↵入力 クエリを受け入れているすべての列の番号が表示されます。  4 列にSQLステートメントを入力します。 たとえば、現在のユーザーの名前を調べて2列目にコードを埋め込む場合は、アドレスバーのid = 1以降をすべて消去し、スペースバーを押します。次に、union select 1、concat(user())、3,4,5,6--と入力します。クリック ↵入力 画面に現在のデータベースユーザーの名前が表示されます。さまざまなSQLステートメントを入力して、解読するユーザー名やパスワードのリストなど、さまざまな情報を表示します。

4 列にSQLステートメントを入力します。 たとえば、現在のユーザーの名前を調べて2列目にコードを埋め込む場合は、アドレスバーのid = 1以降をすべて消去し、スペースバーを押します。次に、union select 1、concat(user())、3,4,5,6--と入力します。クリック ↵入力 画面に現在のデータベースユーザーの名前が表示されます。さまざまなSQLステートメントを入力して、解読するユーザー名やパスワードのリストなど、さまざまな情報を表示します。

方法2/3:ルートパスワードの解読

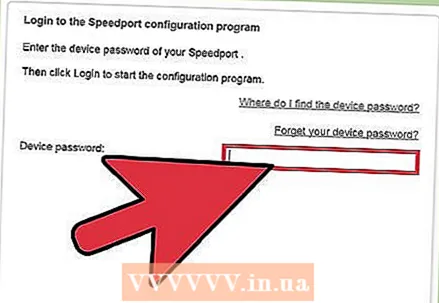

1 デフォルトのパスワードを使用してスーパーユーザーとしてログインしてみてください。 一部のデータベースにはデフォルトのスーパーユーザー(admin)パスワードがないため、パスワードを空白にしてログインしてみてください。他のデータベースにはデフォルトのパスワードがあり、テクニカルサポートフォーラムで簡単に見つけることができます。

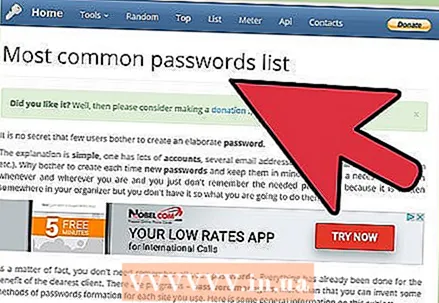

1 デフォルトのパスワードを使用してスーパーユーザーとしてログインしてみてください。 一部のデータベースにはデフォルトのスーパーユーザー(admin)パスワードがないため、パスワードを空白にしてログインしてみてください。他のデータベースにはデフォルトのパスワードがあり、テクニカルサポートフォーラムで簡単に見つけることができます。  2 一般的なパスワードを試してください。 管理者がアカウントをパスワードで保護している場合(これは非常に可能性が高いです)、一般的なユーザー名とパスワードの組み合わせを使用してみてください。一部のハッカーは、クラッキングされたパスワードのリストを公に投稿し、特別なクラッキングプログラムを使用しています。ユーザー名とパスワードのさまざまな組み合わせを試してください。

2 一般的なパスワードを試してください。 管理者がアカウントをパスワードで保護している場合(これは非常に可能性が高いです)、一般的なユーザー名とパスワードの組み合わせを使用してみてください。一部のハッカーは、クラッキングされたパスワードのリストを公に投稿し、特別なクラッキングプログラムを使用しています。ユーザー名とパスワードのさまざまな組み合わせを試してください。 - パスワードのコレクションは、次の信頼できるサイトで見つけることができます:https://github.com/danielmiessler/SecLists/tree/master/Passwords。

- パスワードを手動で入力するのは非常に時間がかかる場合がありますが、とにかく運試しをしてから、重砲に移ってください。

3 パスワードクラッキングプログラムを使用します。 さまざまなプログラムを使用して、何千もの単語や文字、数字、記号の組み合わせを入力して、パスワードを解読してみてください。

3 パスワードクラッキングプログラムを使用します。 さまざまなプログラムを使用して、何千もの単語や文字、数字、記号の組み合わせを入力して、パスワードを解読してみてください。 - 一般的なパスワードクラッキングプログラムは、DBPwAudit(Oracle、MySQL、MS-SQL、およびDB2の場合)およびAccess Passview(MS Accessの場合)です。彼らの助けを借りて、あなたは多くのデータベースのパスワードを解読することができます。また、Googleのデータベース用に特別に設計された脱獄プログラムを見つけることもできます。たとえば、Oracleデータベースをハッキングする場合は、検索ボックスにoracle db hackprogramと入力します。

- データベースをホストするサーバーにアカウントがある場合は、ハッシュクラッキングプログラム(John the Ripperなど)を実行して、パスワードファイルをクラッキングしてみてください。ハッシュファイルは、さまざまなデータベースのさまざまな場所にあります。

- 信頼できるサイトからのみプログラムをダウンロードしてください。プログラムを使用する前に、プログラムを注意深く調べてください。

方法3/3:データベースの欠陥

1 エクスプロイトを見つけます。 Sectools.orgは、10年間、さまざまな防御(エクスプロイトを含む)のリストを作成してきました。彼らのプログラムは評判が良く、世界中のシステムを保護するためにシステム管理者によって使用されています。エクスプロイトリストを開き(または別の信頼できるサイトで見つけて)、データベースに侵入できるプログラムまたはテキストファイルを探します。

1 エクスプロイトを見つけます。 Sectools.orgは、10年間、さまざまな防御(エクスプロイトを含む)のリストを作成してきました。彼らのプログラムは評判が良く、世界中のシステムを保護するためにシステム管理者によって使用されています。エクスプロイトリストを開き(または別の信頼できるサイトで見つけて)、データベースに侵入できるプログラムまたはテキストファイルを探します。 - エクスプロイトのリストがある別のサイトはwww.exploit-db.comです。彼らのウェブサイトに行き、「検索」リンクをクリックして、ハッキングしたいデータベース(例えば、「オラクル」)を見つけてください。適切なフィールドにキャプチャを入力し、検索ボタンをクリックします。

- 問題が発生した場合の対処方法がわかるように、テストする予定のエクスプロイトを必ず調査してください。

2 ウォードライビングによって脆弱なネットワークを見つけます。 ウォードライビングとは、ネットワークスキャンソフトウェア(NetStumblerやKismetなど)が有効になっているエリアを運転(サイクリングまたはウォーキング)して、セキュリティで保護されていないネットワークを探すことです。技術的には、ウォードライビングは合法ですが、ウォードライビングによって見つけたネットからの違法行為は合法ではありません。

2 ウォードライビングによって脆弱なネットワークを見つけます。 ウォードライビングとは、ネットワークスキャンソフトウェア(NetStumblerやKismetなど)が有効になっているエリアを運転(サイクリングまたはウォーキング)して、セキュリティで保護されていないネットワークを探すことです。技術的には、ウォードライビングは合法ですが、ウォードライビングによって見つけたネットからの違法行為は合法ではありません。  3 脆弱なネットワークからのデータベースの穴を利用します。 すべきでないことをしている場合は、Webにアクセスしないでください。ワイヤレス接続を介して、ウォードライビングで見つけたオープンネットワークの1つに接続し、選択したエクスプロイトを起動します。

3 脆弱なネットワークからのデータベースの穴を利用します。 すべきでないことをしている場合は、Webにアクセスしないでください。ワイヤレス接続を介して、ウォードライビングで見つけたオープンネットワークの1つに接続し、選択したエクスプロイトを起動します。

チップ

- 重要なデータは常にファイアウォールの背後に保管してください。

- ウォードライバーがホームネットワークを使用してエクスプロイトを起動しないように、ワイヤレスネットワークをパスワードで保護してください。

- 他のハッカーを見つけて、いくつかのヒントを求めてください。ハッカーの仕事に関する最も有用な知識がパブリックドメインで見つからない場合があります。

警告

- あなたの国でのハッキングの法律と結果について学びましょう。

- ネットワークからデバイスへの不正アクセスを試みないでください。

- 他人のデータベースにログインすることは違法です。