著者:

Louise Ward

作成日:

9 2月 2021

更新日:

28 六月 2024

コンテンツ

インターネット上のプライバシーの懸念は、もはや子供のポルノ、テロ、ハッカーに限定されていません。実際、個人情報を隠す方法がわからない場合は、あなたはアイデンティティ泥棒やその他の違法行為の主要な標的になります。政府から安全に保つ方法について心配する人さえいます(そしてそれも理にかなっています!)。このデジタル時代に身を守りたい場合は、(匿名の)アイデンティティを隠すのに役立つ次の基本的な予防策をいくつか講じてください。

手順

匿名性の基本を学ぶ

ウェブサイトは、広告目的やソーシャルメディアへのリンクのために訪問者を追跡することがよくあります。 Webサイトにアクセスするたびに、IPアドレス(インターネット上のコンピューターのアドレス)、アクセス元のページ、使用しているブラウザー、オペレーティングシステムが記録されます。 、特定のページにいる時間、およびクリックしたリンク。

人気のある検索エンジンは、検索履歴の記録を保持します。 検索エンジンのクエリは、IPアドレス(およびログインしている場合はアカウント)に関連付けられています。これらを組み合わせて分析することで、広告をより正確にターゲティングし、より関連性の高い検索結果を提供します。

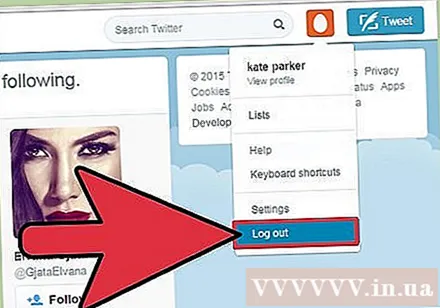

ソーシャルネットワークもあなたのあらゆる動きを追跡します。 コンピューターがソーシャルネットワーク(Facebook、Twitter ...)にログインしている場合、アクセスしたページにプラグイン(プラグイン)があると、これらのネットワークでブラウザーの履歴を追跡できます。 )ソーシャルメディア用(「いいね」、リツイートなどのボタン)。

インターネットサービスプロバイダー(ISP)は、ネットワークトラフィックを分析して、ネットワーク上で何をしているかを確認できます。 これは、顧客がネットワークを使用して、著作権で保護されたコンテンツを含むトレントファイルをダウンロードしているかどうかを判断するために最も一般的に使用されます。

完全な匿名化は不可能です。 トラックをどれだけ隠しても、プロファイリングと識別に使用できる「いくつかの」情報が常に存在します。匿名ツールを使用する目的は、利用可能な個人情報の量を減らすことですが、インターネットの性質上、真に匿名化することはできません。

オンラインにするときは、利便性と匿名性のどちらかを選択する必要があります。 オンラインで匿名を維持することは、かなりの量の意識的な努力を必要とするため、それほど簡単ではありません。 Webページを閲覧するときの接続ははるかに遅くなり、オンラインになる前に、より多くの境界を通過する必要があります。したがって、匿名性が重要である場合は、そこに到達するためのいくつかのトレードオフを準備して受け入れてください。- 次のセクションでは、個人情報がIPアドレスに関連付けられないようにする方法について説明しますが、匿名性を保証するものではありません。オンラインでの匿名性を高めるには、この記事の最後の2つのセクションも参照してください。

パート1/3:個人情報の保護

破棄可能な電子メール(二次電子メール)を使用して、Webサイトをサブスクライブします。 このメールアドレスに個人情報が含まれていないこと、および個人情報を保存しているアカウントに関連付けられていないことを確認してください。- 追加のメールアドレスを作成する方法の詳細については、ここをクリックしてください。

検索エンジンを使用すると、ユーザーのプライバシーが保護されます。 Google、Bing、Yahoo!などの主要な検索エンジンすべてが検索を追跡し、それらをIPアドレスに関連付けます。代わりに別の検索エンジンを使用しますが、DuckDuckGoやStartPageなどの検索は追跡しないでください。

パスワードマネージャーを使用して、パスワードを十分に強力に保ちます。 インターネットを1週間以上使用している場合は、覚えておくべきパスワードがいくつかある可能性があります。同じパスワードを使用するのは非常に簡単です。異なる場合は、簡単に使用できるように多くの異なるサイトで小さな変更を加えるだけですが、これは重大なセキュリティリスクです。パスワードとメールアドレスのあるウェブサイトがハッキングされた場合、同じパスワードとメールアドレスの組み合わせを使用するすべてのサイトが同じリスクにさらされます。したがって、パスワードマネージャは、アクセスしたすべてのページのパスワードを記憶し、サイトごとに強力でランダムなパスワードを生成できるようにします。

- パスワードマネージャーのインストール方法の詳細については、ここをクリックしてください。

- パスワードマネージャーを使用すると、覚えやすいパスワードの作成について心配する必要はありません。代わりに、解読することはほとんど不可能な強力なパスワードを作成できます。「Kz2Jh @ ds3a $ gs * F%7」は、「MyDogName1983」よりも強力なパスワードです。

パート2/3:基本的な匿名性でWebを閲覧する

いくつかの基本的な用語を学びましょう。 オンラインの匿名性に関しては、物事は非常に迅速に技術的になります。それに飛び込む前に、以下の最もよく使われる用語のいくつかの基本的な理解が役立つ場合があります。

- フロー ネットワーキングの用語では、トラフィックとは、あるコンピューターから別のコンピューターへのデータの送信です。

- サーバ -これは、ファイルを含み、接続を確立するリモートコンピューターです。すべてのWebページは、特定のブラウザーを使用してアクセスするサーバーに保存されます。

- エンコード これは、ランダムに生成されたコードのセットを使用して、ネットワークを介して送信されるデータを保護する行為です。データが暗号化されると、コンピュータとサーバーだけが持つ固有のコードに従ってデータが混同されます。これにより、データが傍受された場合にデコードできなくなります。

- プロキシ (プロキシ)-プロキシサーバーは、ネットワークトラフィックを収集して再送信するように構成されたサーバーです。本質的に、プロキシサーバーはあなたがそれに接続することを可能にし、それからそれはあなたの要求をウェブページに送るでしょう。次に、Webページからデータを取得し、それをあなたに送り返します。これは、アクセスするWebサイトからIPアドレスを隠すという点で有益です。

- VPN -VPNは仮想プライベートネットワークです。これは、ユーザーとサーバー間の暗号化された接続です。リモートの従業員がエンタープライズリソースに安全にアクセスできるように、エンタープライズ環境でよく使用されます。 VPNは、インターネットを介してサーバーに直接接続するための「トンネル」として説明できます。

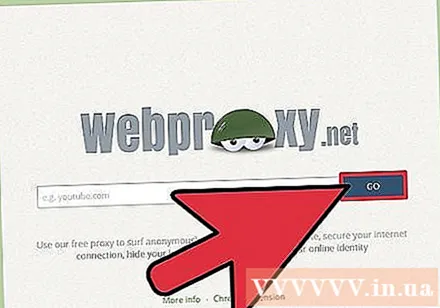

Webベースのプロキシを使用します。 そこには何千ものプロキシがあり、この数は毎日変化します。これらは、プロキシを介してトラフィックをルーティングするWebサイトです。それらはそのウェブサイトを通過するトラフィックにのみ影響します。次に、ブラウザで別のタブを開くと、送信したものはすべて匿名で送信されます。

- Webベースの資格情報を使用する場合は、信頼しないことにより、安全なログイン資格情報(Facebook、銀行などへのアクセスに使用)が必要なサイトは避けてください。そのようなページ。

- ほとんどのプロキシは、ビデオなどの特定のコンテンツを表示できません。

プロキシサーバーに接続します。 プロキシは、インターネットトラフィックを転送するサーバーです。これには、プロキシ経由で接続するときにWebサイトから個人のIPアドレスを隠すという利点があります。欠点は、プロキシサーバーがトラフィックに有害なことを何もしないことを確信する必要があることです。

- オンラインでは、無料と有料の両方で利用できるさまざまなプロキシサービスがあります。無料のホストは通常、広告をサポートしています。

- 接続するプロキシサーバーを見つけたら、サーバーに接続するようにブラウザーを構成する必要があります。これは、ブラウザから生成されたトラフィックにのみ影響します(たとえば、インスタントメッセージングプログラムは、設定されていない限り、プロキシを介して転送されません)。

- Webベースのプロキシと同様に、機密情報を必要とするものにはログインしないようにする必要があります。プロキシ会社がデータを開示しないことを信頼することはできません。きみの。

- 「開いている」プロキシには接続しないでください。これらのプロキシは実際には他の誰かによって開かれたままであり、多くの場合、悪意のある、または違法です。

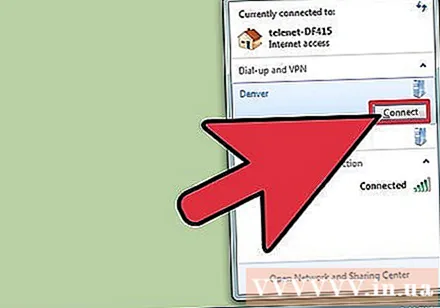

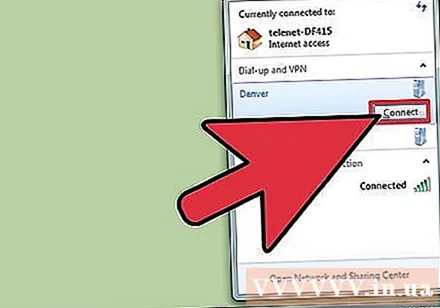

VPNネットワークにサインアップします。 仮想プライベートネットワークは、ネットワークとの間のトラフィックを暗号化し、プライバシーを強化します。また、トラフィックは、プロキシサーバーのように、VPNサーバーから送信されたように見えます。ほとんどのVPNは有料であり、多くのVPNは、地方自治体の要求に応じてトラフィックをログに記録する必要があります。- 何も記録しないと言っているVPN会社を信用しないでください。政府の要求から1人の顧客を保護するためだけにシャットダウンを余儀なくされるリスクのあるVPN会社はありません。 。

Torブラウザの使用。 Torは、さまざまなプロキシとして機能するネットワークであり、宛先またはマシンに到達する前に、さまざまなリレーサーバー間でトラフィックを転送します。 Tor Browserを通過するトラフィックのみが匿名化され、TorBrowserを使用したブラウジングは通常のブラウジングよりも大幅に遅くなります。- Torの使用の詳細については、ここをクリックしてください。

パート3/3:強い匿名性でWebを閲覧する

このセクションの手順に従ってください。 本当に匿名でWebを閲覧したい場合は、オンラインにする前に設定する必要のあることがいくつかあります。少し紛らわしいように聞こえますが、これらの手順に従うことが、オンラインで匿名のように見える唯一の保証された方法です。- この方法は、海外にある独自のサーバーで独自のVPNを構成するのに役立ちます。これは、VPNサービスにサインアップするよりもはるかに安全です。これは、企業が常にデータを安全に保つことを信頼するのが難しいためです。

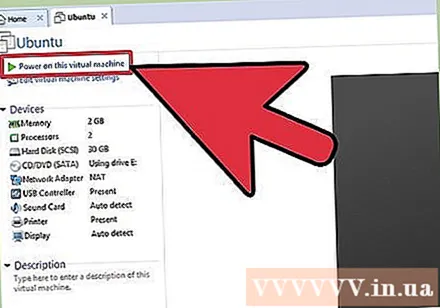

自宅のコンピューターの仮想マシンにLinuxをインストールします。 お使いのコンピューターにはインターネットに接続された多くのサービスがあり、それぞれが気付かないうちにネットワーク上の匿名性を危険にさらす可能性があります。 Windowsは特に安全ではありませんが、Mac OS Xも安全ではありませんが、少し優れています。匿名になるための最初のステップは、コンピュータ内のコンピュータと同じように、仮想マシンにLinuxをインストールすることです。

- 仮想コンピューターの周囲には「壁」があり、データが仮想コンピューターを通過して既存のコンピューターに到達するのを防ぎます。これは、匿名で閲覧しているときに既存のコンピューターの署名が表示されないようにするために重要です。

- Linuxオペレーティングシステムを仮想マシンにインストールする方法の詳細については、ここをクリックしてください。インストールは完全に無料ですが、約1時間かかります。

- TailsOSは、最も人気のあるプライバシー指向のLinuxディストリビューションの1つです。非常に軽量で完全に暗号化されています。

海外の仮想プライベートサーバー(VPS)を探します。 このサービスには月に数ドルかかりますが、匿名でWebを閲覧するのに役立ちます。別の国でVPSに登録して、VPSとの間のトラフィックを自宅のIPアドレスまで追跡できないようにすることが重要です。

- VPSを使用して、VPN(仮想プライベートネットワーク)ソフトウェアをインストールします。これにより、VPNを介して接続し、実際のIPアドレスを隠すことができます。

- DarkCoinなど、身元を明かさずに方法で支払うことができるVPSサービスを選択してください。

- VPSに登録したら、独自のオペレーティングシステムをインストールする必要があります。VPNのインストールを容易にする次のLinuxディストリビューションのいずれかをインストールします:Ubuntu、Fedora、CentOS、またはDebian。

- VPNが違法に機能していると政府が疑う場合、VPSプロバイダーは引き続き裁判所からVPN情報を開示する保証を受けている可能性があることに注意してください。そして、それを防ぐためにできることは本当に多くありません。

独自のVPN仮想プライベートネットワークをVPSにインストールします。 VPNは、コンピュータがインターネットにアクセスするために接続するものです。これは基本的に、自宅ではなくVPSの場所からブラウジングしているように機能し、VPSとの間ですべてのデータを暗号化します。この手順は、仮想オペレーティングシステムをインストールするよりも少し複雑です。これは間違いなく最も重要なステップです。匿名性が重要な場合は、必ず完了してください。これらの手順は、より信頼性の高い無料のVPNソリューションの1つであるUbuntu上のOpenVPNに固有のものです。

- VPSオペレーティングシステムにログインします。このプロセスは、選択したVPSサービスによって異なります。

- OpenVPN Webサイトにアクセスして、適切なソフトウェアパッケージをダウンロードします。さまざまなオプションを利用できるため、VPSオペレーティングシステムソフトウェアの正しいバージョンを選択してください。あなたはで利用可能なダウンロードを見つけることができます

- VPSでターミナルを開き、次のように入力します dpkg -i openvpnasdebpack.deb ダウンロードしたOpenVPNソフトウェアをインストールします。 UbuntuまたはDebianを使用していない場合、コマンドは異なります。

- タイプ passwd openvpn プロンプトが表示されたら、新しいパスワードを設定します。これは、OpenVPNソフトウェアの管理者パスワードになります。

- VPSでWebブラウザーを開き、端末(端末)に表示されているアドレスを入力します。これにより、OpenVPNダッシュボードが開きます。作成したユーザー名とパスワードでログインします。初めてログインすると、VPNを使用できるようになります。

仮想コンピュータでWebブラウザを開きます。 接続プログラムに必要な構成ファイルをダウンロードするには、OpenVPNConnectクライアントにアクセスする必要があります。

- コントロールパネルにアクセスするためにVPSで使用したものと同じアドレスを入力しますが、アドレスの一部は入力しません。

- 以前に作成したユーザー名とパスワードとして「openvpn」を使用して、OpenVPN管理者アカウントにログインします。

- ファイルまたは仮想コンピューターにアップロードします。

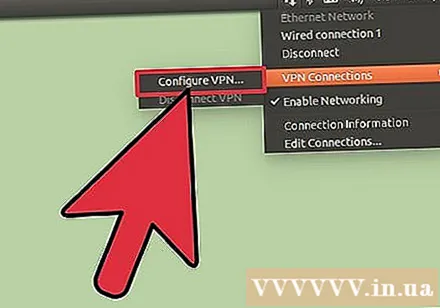

OpenVPNクライアントを仮想コンピューターにアップロードします。 VPSでVPNを構成したら、仮想マシンに直接接続するように仮想マシンを設定する必要があります。次の手順はUbuntuおよびDebian向けであるため、オペレーティングシステムに合わせてコマンドを変更する必要がある場合があります。

- ターミナルを開いて入力します sudo apt-get install network-manager-openvpn-gnome

- パッケージがダウンロードされてインストールされるのを待ちます。

- Network Managerを開き、[VPN]タブをクリックします。

- [インポート]ボタンをクリックして、ダウンロードした構成ファイルを選択します。

- 設定を確認します。 [証明書]フィールドと[キー]フィールドが自動的に入力され、VPNアドレスが[ゲートウェイ]フィールドに表示されます。

- [IPV4設定]タブをクリックし、[方法]ドロップダウンメニューから[自動(VPN)アドレスのみ]を選択します。これにより、すべてのインターネットトラフィックがVPNを介してルーティングされるようになります。

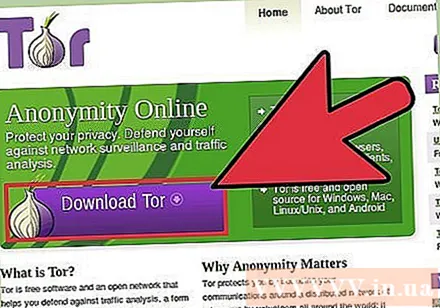

Tor BrowserBundleを仮想コンピューターにアップロードします。 VPSとVPNが構成されたので、かなりの匿名性でWebを閲覧できます。 VPNは、仮想マシンとの間のすべてのトラフィックを暗号化します。さらに一歩進めたい場合は、Torブラウザーを使用すると保護のレイヤーを追加できますが、その代わりにブラウジング速度が遅くなる可能性があります。

- Torブラウザはからダウンロードできます

- VPNを介してTorを実行すると、Torを使用しているという事実をISPから隠すのに役立ちます(暗号化されたVPNトラフィックのみが表示されます)。

- Torインストールプログラムを実行します。このプログラムのデフォルト設定は、ほとんどのユーザーに包括的な保護を提供します。

- Torの使用方法の詳細については、ここをクリックしてください。

VPSプロバイダーは定期的に変更してください。 匿名性が心配な場合は、少なくとも毎月VPSプロバイダーを変更する必要があります。これは、OpenVPNを毎回再構成する必要があることも意味しますが、このプロセスを繰り返すことで、より速く再構成できます。新しいVPSに切り替える前に、VPSを完全に再インストールしてください。

ウェブを賢くサーフィンしましょう。 すべてが設定されると、匿名性の強さはサーフィンの習慣にのみ依存します。

- DuckDuckGoやStartPageなどの代替検索エンジンを使用します。

- Javascriptを使用するサイトは避けてください。 Javascriptコードを使用して、IPアドレスを明らかにし、トラフィックのIDを明らかにすることができます。

- Torを介してダウンロードしたファイルを開くときは、Torネットワークを終了します。

- Torネットワークに接続している間はtorrentファイルをダウンロードしないでください。

- HTTPSを使用していないサイトには近づかないでください(開いているサイトのアドレスバーを見て、ページがHTTPまたはHTTPSを使用しているかどうかを確認してください)。

- ブラウザプラグインのインストールは避けてください。