著者:

Mark Sanchez

作成日:

6 1月 2021

更新日:

2 J 2024

コンテンツ

- ステップ

- 3の方法1/3:チート

- 標準コード

- コードブック

- 警察のコーディング

- 方法2/3:暗号

- 日付ベースの暗号化

- 数字による暗号化

- グラフィック暗号

- シーザーの再配置

- 方法3/3:秘密の言語

- 混乱した言葉

- ビープコード

- ジブリッシュ

- チップ

- 警告

- あなたは何が必要ですか

ようこそパイアナイiptographyを与えるクラスの友達にメモを書いている場合でも、暗号化(コードと暗号の科学)を楽しんで理解しようとしている場合でも、この記事は、いくつかの基本原則を学び、プライベートメッセージをエンコードする独自の方法を作成するのに役立ちます。以下のステップ1を読んで、どこから始めればよいかを確認してください。

「コード」と「暗号」という言葉を同じ概念を意味する人もいますが、この問題に真剣に取り組む人々は、それらが2つのまったく異なる概念であることを知っています。シークレットコードは、メッセージ内の各単語またはフレーズが別の単語、フレーズ、または一連の文字に置き換えられるシステムです。暗号とは、メッセージの各文字が異なる文字または記号に置き換えられるシステムです。

ステップ

3の方法1/3:チート

標準コード

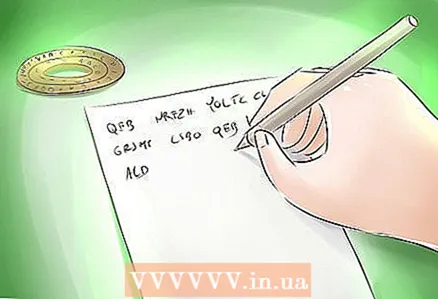

1 独自のコードブックを作成します。 完全なコードにはコードブックが必要です。必要な単語やフレーズを置き換える単語やフレーズを考え出し、それらをすべてコードブックにまとめて、極秘の友達と共有します。

1 独自のコードブックを作成します。 完全なコードにはコードブックが必要です。必要な単語やフレーズを置き換える単語やフレーズを考え出し、それらをすべてコードブックにまとめて、極秘の友達と共有します。  2 メッセージを作成します。 コードブックを使用して、メッセージを注意深く慎重に記述します。コードを暗号とペアリングすると、メッセージがさらに安全になることに注意してください。

2 メッセージを作成します。 コードブックを使用して、メッセージを注意深く慎重に記述します。コードを暗号とペアリングすると、メッセージがさらに安全になることに注意してください。  3 メッセージを翻訳します。 友達がメッセージを受け取ったら、コードブックのコピーを使用してメッセージを翻訳する必要があります。あなたが二重の保護方法を使用していることを彼らが知っていることを確認してください。

3 メッセージを翻訳します。 友達がメッセージを受け取ったら、コードブックのコピーを使用してメッセージを翻訳する必要があります。あなたが二重の保護方法を使用していることを彼らが知っていることを確認してください。

コードブック

1 本を選択します。 コードブックを使用する場合は、本のどこで単語を使用するかを示すコードを作成します。必要な単語のいずれかがコードブックに含まれる可能性を高めたい場合は、辞書または大きな旅行参考書を使用してください。本で使用されている単語の数を多くして、さまざまなトピックに関連させたいと考えています。

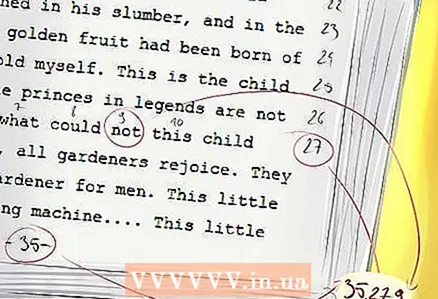

1 本を選択します。 コードブックを使用する場合は、本のどこで単語を使用するかを示すコードを作成します。必要な単語のいずれかがコードブックに含まれる可能性を高めたい場合は、辞書または大きな旅行参考書を使用してください。本で使用されている単語の数を多くして、さまざまなトピックに関連させたいと考えています。  2 メッセージの単語を数字に翻訳します。 あなたのメッセージの最初の言葉を取り、それを本のどこかに見つけてください。次に、ページ番号、行番号、および単語番号を書き留めます。あなたが望む単語を置き換えるためにそれらを一緒に書いてください。単語ごとにこの操作を行います。コードブックで目的のフレーズを既製で提供できる場合は、この手法を使用してフレーズを暗号化することもできます。

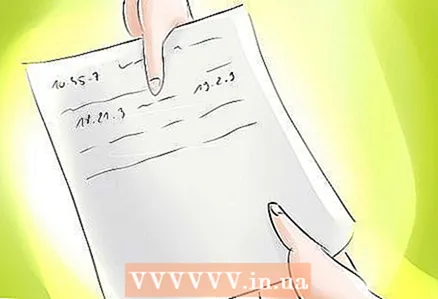

2 メッセージの単語を数字に翻訳します。 あなたのメッセージの最初の言葉を取り、それを本のどこかに見つけてください。次に、ページ番号、行番号、および単語番号を書き留めます。あなたが望む単語を置き換えるためにそれらを一緒に書いてください。単語ごとにこの操作を行います。コードブックで目的のフレーズを既製で提供できる場合は、この手法を使用してフレーズを暗号化することもできます。 - したがって、たとえば、105ページの5行目、12行目の単語は、105512、1055.12、または同様のものになります。

3 メッセージを渡します。 暗号化されたメッセージを友達に渡してください。トムはメッセージを逆翻訳するために同じ本を使用する必要があります。

3 メッセージを渡します。 暗号化されたメッセージを友達に渡してください。トムはメッセージを逆翻訳するために同じ本を使用する必要があります。

警察のコーディング

1 最も人気のあるフレーズを選択してください。 このタイプのコードは、最もよく使用するフレーズのセットがある場合に最適に機能します。シンプルな「かわいい!」から何でもかまいません。 「今は会えない」など、もっと深刻なことに。

1 最も人気のあるフレーズを選択してください。 このタイプのコードは、最もよく使用するフレーズのセットがある場合に最適に機能します。シンプルな「かわいい!」から何でもかまいません。 「今は会えない」など、もっと深刻なことに。  2 フレーズごとにコードを用意します。 警察のコーディングの類似物を使用して、各フレーズに番号または数文字を割り当てるか、他のフレーズを使用できます(病院で行われているように)。たとえば、「この行はバグがあります」の代わりに「1099」と言うか、「今週末に釣りに行くことを考えています」と言うことができます。書くときは数字を使うほうが簡単ですが、フレーズを使うことはそれほど疑わしいことではありません。

2 フレーズごとにコードを用意します。 警察のコーディングの類似物を使用して、各フレーズに番号または数文字を割り当てるか、他のフレーズを使用できます(病院で行われているように)。たとえば、「この行はバグがあります」の代わりに「1099」と言うか、「今週末に釣りに行くことを考えています」と言うことができます。書くときは数字を使うほうが簡単ですが、フレーズを使うことはそれほど疑わしいことではありません。  3 コードを覚えておいてください。 このタイプのエンコーディングは、すべてのフレーズを念頭に置いておくことができれば最も効果的ですが、セーフティネットとしてコードの本を持っていても問題はありません。

3 コードを覚えておいてください。 このタイプのエンコーディングは、すべてのフレーズを念頭に置いておくことができれば最も効果的ですが、セーフティネットとしてコードの本を持っていても問題はありません。

方法2/3:暗号

日付ベースの暗号化

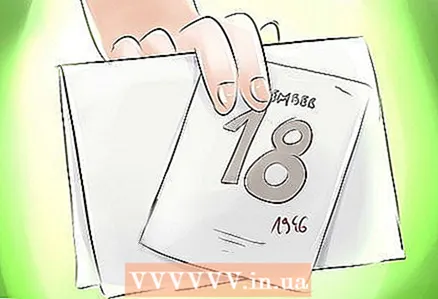

1 日付を選択してください。 たとえば、1946年12月18日のスティーブンスピルバーグの誕生日になります。数字とスラッシュ(12/18/46)を使用してこの日付を記述し、スラッシュを削除して6桁の数字121846を取得します。これを使用して、暗号化されたメッセージを送信できます。

1 日付を選択してください。 たとえば、1946年12月18日のスティーブンスピルバーグの誕生日になります。数字とスラッシュ(12/18/46)を使用してこの日付を記述し、スラッシュを削除して6桁の数字121846を取得します。これを使用して、暗号化されたメッセージを送信できます。  2 各文字に番号を割り当てます。 「スティーブン・スピルバーグの映画が大好きです」というメッセージを想像してみてください。メッセージの下に、文の最後まで6桁の数字を何度も書きます:121 84612184 612184 6121846121846121。

2 各文字に番号を割り当てます。 「スティーブン・スピルバーグの映画が大好きです」というメッセージを想像してみてください。メッセージの下に、文の最後まで6桁の数字を何度も書きます:121 84612184 612184 6121846121846121。  3 メッセージを暗号化します。 左から右に文字を書いてください。プレーンテキストの各文字を、その下に示されている単位数だけ移動します。文字「M」は1単位シフトして「H」になり、文字「H」は2単位シフトして「P」になります。文字「I」は2単位ずれていることに注意してください。このため、アルファベットの先頭にジャンプする必要があり、「B」になります。最終的なメッセージは「Npyohfogbushchgyynyfyachukgmsёtsyuekseb」になります。

3 メッセージを暗号化します。 左から右に文字を書いてください。プレーンテキストの各文字を、その下に示されている単位数だけ移動します。文字「M」は1単位シフトして「H」になり、文字「H」は2単位シフトして「P」になります。文字「I」は2単位ずれていることに注意してください。このため、アルファベットの先頭にジャンプする必要があり、「B」になります。最終的なメッセージは「Npyohfogbushchgyynyfyachukgmsёtsyuekseb」になります。  4 メッセージを翻訳します。 誰かがあなたのメッセージを読みたいとき、彼らが知る必要があるのはあなたがエンコードに使用した日付だけです。トランスコードするには、逆のプロセスを使用します。数値コードを記述してから、逆の順序で文字を返します。

4 メッセージを翻訳します。 誰かがあなたのメッセージを読みたいとき、彼らが知る必要があるのはあなたがエンコードに使用した日付だけです。トランスコードするには、逆のプロセスを使用します。数値コードを記述してから、逆の順序で文字を返します。 - 日付のエンコードには、日付を絶対に何でもできるという追加の利点があります。日付はいつでも変更できます。これにより、他の方法よりも暗号システムの更新がはるかに簡単になります。ただし、1945年5月9日などの有名な日付は避けるのが最善です。

数字による暗号化

- 1 友達と秘密の番号を選んでください。 たとえば、番号5。

- 2 各行にこの文字数でメッセージ(スペースなし)を記述します(最後の行が短くても心配しないでください)。 たとえば、「カバーが下がっています」というメッセージは次のようになります。

- Moepre

- 開いた

- hieras

- 覆われている

- 3 暗号を作成するには、文字を上から下に取り出して書き留めます。 メッセージは「Miikokererrypyatrtao」になります。

- 4 あなたのメッセージを解読するために、あなたの友人は文字の総数を数え、5で割って、不完全な行があるかどうかを決定しなければなりません。 次に、各行に5文字、不完全な行が1行(ある場合)になるようにこれらの文字を列に書き込み、メッセージを読みます。

グラフィック暗号

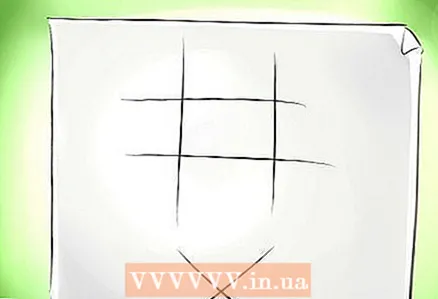

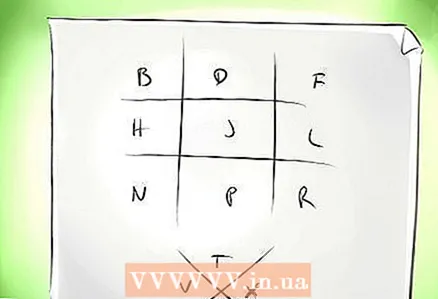

1 ハッシュと+記号を描画します。 一枚の紙に暗号のベースを作成します。 #と+のようになります(プラス記号を回転して、正方形ではなくひし形のように見せます)。

1 ハッシュと+記号を描画します。 一枚の紙に暗号のベースを作成します。 #と+のようになります(プラス記号を回転して、正方形ではなくひし形のように見せます)。  2 セルに文字を配置します。 これらの形状には、線の間にセルがあります。これらのセルにアルファベットの2文字を入力します。文字をランダムに配置し、同じ文字を2回使用しないでください。

2 セルに文字を配置します。 これらの形状には、線の間にセルがあります。これらのセルにアルファベットの2文字を入力します。文字をランダムに配置し、同じ文字を2回使用しないでください。 - メッセージの受信者は、メッセージを読むために、暗号のベースと文字の同じコピーを持っている必要があります。

3 コードを書き留めます。 あなたのメッセージの最初の文字を取りなさい。暗号のベースでそれを見つけてください。その周りの線を見てください。暗号のベースにあるセルを形成する線と同じ線を引きます。書いている文字がセルの2番目である場合は、行にドットを追加します。メッセージの文字ごとにこの操作を繰り返します。

3 コードを書き留めます。 あなたのメッセージの最初の文字を取りなさい。暗号のベースでそれを見つけてください。その周りの線を見てください。暗号のベースにあるセルを形成する線と同じ線を引きます。書いている文字がセルの2番目である場合は、行にドットを追加します。メッセージの文字ごとにこの操作を繰り返します。

シーザーの再配置

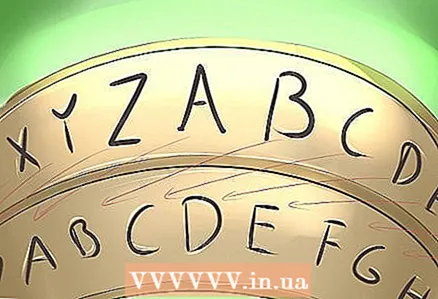

1 独自の暗号アルファベットを作成します。 シーザー暗号はアルファベットを移動し、文字を新しい数字に順番に置き換えます。これにより、コンステレーションを定期的に変更すると、コードが解読されにくくなります。たとえば、3順列暗号は、AがEになり、BがYになり、CがIになることを意味します。 「また明日駅で」と書きたい場合は、「Yaopnvfevyo eeyapnekeopekuyoyo」のようになります。

1 独自の暗号アルファベットを作成します。 シーザー暗号はアルファベットを移動し、文字を新しい数字に順番に置き換えます。これにより、コンステレーションを定期的に変更すると、コードが解読されにくくなります。たとえば、3順列暗号は、AがEになり、BがYになり、CがIになることを意味します。 「また明日駅で」と書きたい場合は、「Yaopnvfevyo eeyapnekeopekuyoyo」のようになります。 - コードを生成する前にアルファベットを並べ替えるには、多くのオプションがあります。これにより、暗号がより安全になります。

2 メッセージを録音します。 コードに合ったヘルパーを用意できれば、デコードサークルのようなヘルパーがあれば簡単にできます。

2 メッセージを録音します。 コードに合ったヘルパーを用意できれば、デコードサークルのようなヘルパーがあれば簡単にできます。  3 メッセージを翻訳します。 あなたのコードを解読する人は、アルファベットを正しく再構築するために番号を知っている必要があるだけです。定期的に変更してください。ただし、新しいアルファベットのシフト番号が何であるかを受信者に安全に伝えることができることを確認してください。

3 メッセージを翻訳します。 あなたのコードを解読する人は、アルファベットを正しく再構築するために番号を知っている必要があるだけです。定期的に変更してください。ただし、新しいアルファベットのシフト番号が何であるかを受信者に安全に伝えることができることを確認してください。

方法3/3:秘密の言語

混乱した言葉

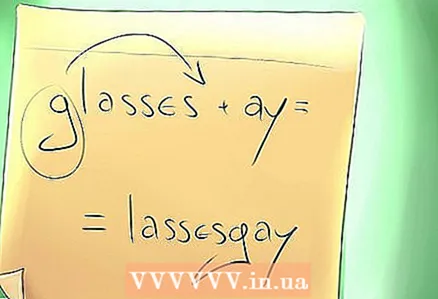

1 母音で始まる単語を特定します。 ある場合は、単語の最後に「ay」を追加します。たとえば、「ear」は「ear」、「arch」は「arkaai」、「insult」は「insult」になります。

1 母音で始まる単語を特定します。 ある場合は、単語の最後に「ay」を追加します。たとえば、「ear」は「ear」、「arch」は「arkaai」、「insult」は「insult」になります。  2 子音で始まる単語を特定します。 ある場合は、単語の最初の文字を最後に移動し、「ay」を追加します。単語の先頭に2つ(またはそれ以上)の子音がある場合は、それらを再配置して「ay」を追加します。

2 子音で始まる単語を特定します。 ある場合は、単語の最初の文字を最後に移動し、「ay」を追加します。単語の先頭に2つ(またはそれ以上)の子音がある場合は、それらを再配置して「ay」を追加します。 - たとえば、「死体」は「uptrai」になり、「gram」は「ammgray」になり、「thought」は「think」になります。

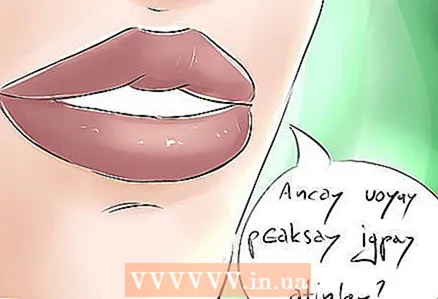

3 混乱した言葉を話す。 混乱した言語は、すばやく話すと最も効果的ですが、準備に時間がかかります。練習をやめないでください!

3 混乱した言葉を話す。 混乱した言語は、すばやく話すと最も効果的ですが、準備に時間がかかります。練習をやめないでください!

ビープコード

1 サウンドコードを作成します。 このコードはモールス信号と同じように機能します。各文字または個々の単語にサウンドリズムコードを割り当てる必要があります。覚えやすいリズムを選んでください。

1 サウンドコードを作成します。 このコードはモールス信号と同じように機能します。各文字または個々の単語にサウンドリズムコードを割り当てる必要があります。覚えやすいリズムを選んでください。  2 あなたのコードを他の人に教えてください。 コードは常にメモリ内にある必要があるため、コードを使用する予定のすべての人にコードを教えてください。

2 あなたのコードを他の人に教えてください。 コードは常にメモリ内にある必要があるため、コードを使用する予定のすべての人にコードを教えてください。  3 メッセージをタップします。 指、鉛筆の先、またはその他のツールを使用して、メッセージを伝えます。秘密にするようにしてください。あなたはあなたが通信していると推測するために誰かを必要としません。

3 メッセージをタップします。 指、鉛筆の先、またはその他のツールを使用して、メッセージを伝えます。秘密にするようにしてください。あなたはあなたが通信していると推測するために誰かを必要としません。

ジブリッシュ

1 ぎこちない話をすることを学ぶ。 ジブリッシュは混乱した言語のような言語ゲームですが、もっと複雑に聞こえます。簡単な説明-音節の各母音の前に「-otag」(または同等のもの)を追加する必要があります。これは実際に聞こえるよりもはるかにトリッキーです!このコードを完全に習得するには、練習が必要です。

1 ぎこちない話をすることを学ぶ。 ジブリッシュは混乱した言語のような言語ゲームですが、もっと複雑に聞こえます。簡単な説明-音節の各母音の前に「-otag」(または同等のもの)を追加する必要があります。これは実際に聞こえるよりもはるかにトリッキーです!このコードを完全に習得するには、練習が必要です。

チップ

- 送信者と受信者だけが知っている場所にコードを隠します。たとえば、ペンのネジを外してコードをその中に入れ、ペンを元に戻し、場所(鉛筆ホルダーなど)を見つけて、受信者にペンの場所と種類を伝えます。

- スペースも暗号化して、コードをさらに混乱させます。たとえば、スペースの代わりに文字(E、T、A、O、およびHが最適です)を使用できます。彼らはダミーと呼ばれています。 S、b、b、およびYは、経験豊富なコードブレーカーにはわかりすぎるため、これらやその他の目立つ文字は使用しないでください。

- 文字を単語にランダムに並べ替えることで、独自のコードを作成できます。 「公園でDijyemn」-「公園で私を待ってください。」

- 常にあなたの側のエージェントにコードを送ってください。

- トルコ語のアイルランド語を使用する場合、子音の前に特に「eb」を使用する必要はありません。 「ie」、「br」、「from」、またはその他の目立たない文字の組み合わせを使用できます。

- 位置エンコーディングを使用する場合は、文字を自由に追加、削除、さらにはある場所から別の場所に再配置して、復号化をさらに困難にします。あなたのパートナーがあなたがしていることを理解していることを確認してください。そうしないと、それはすべて彼女/彼にとって無意味になります。テキストを部分に分割して、それぞれに3、4、または5文字になるようにしてから、それらを入れ替えることができます。

- シーザースワップの場合、文字を前後に任意の数の場所にスワップできます。順列規則がすべての文字で同じであることを確認してください。

- 復号化されたメッセージは常に破棄してください。

- 独自のコードを使用している場合は、他の人が理解できないほど複雑にしないでください。あなたにとってさえ、解読するのは難しすぎるかもしれません!

- モールス信号を使用します。これは最も有名なコードの1つであるため、対話者はそれが何であるかをすぐに理解できます。

警告

- コードを不正確に記述した場合、復号化機能を混乱させるように特別に設計されたコードまたは暗号のバリエーションを使用しない限り、パートナーにとってデコードプロセスがより困難になります(もちろん、パートナーを除く)。

- 混乱した言葉は短い言葉に最もよく使われます。長い単語の場合、余分な文字がはるかに目立つため、それほど効果的ではありません。スピーチで使用する場合も同様です。

あなたは何が必要ですか

コードの場合:

- 本または辞書

- 鉛筆

- 論文

暗号の場合:

- コードのスコア

- 鉛筆

- 論文

- 任意の日付